#1524: ScanSnap Manager voor Catalina, Camo maakt van je iPhone een webcam, Apple Security Researcher Device, Micro Snitch waarschuwt voor spionerende webcam/microfoon

Het verrassingsnieuws van deze week is dat, een jaar nadat Fujitsu aankondigde de ondersteuning van oudere ScanSnap-scanners in Catalina te zullen stoppen, de onderneming van koers veranderd is en ScanSnap Manager V7 voor macOS 10.15 Catalina heeft vrijgegeven. De rest van deze aflevering draait om veiligheid en webcams. Ten eerste, op het gebied van beveiliging: Apple is een programma gestart waarin het bedrijf speciaal aangepaste iPhones geeft aan beveiligingsonderzoekers om hen te helpen bij hun onderzoek. Meer direct nuttig voor degenen die zich zorgen maken over de kans te worden bespioneerd via de webcam is Micro Snitch, een hulpprogramma dat je waarschuwt wanneer programma's de webcam of microfoon van je Mac activeren. En voor wie geen betere webcam voor de Mac heeft kunnen krijgen, biedt Glenn Fleishman een blik op Camo, een systeem waarmee je je iPhone als Mac-webcam kunt gebruiken. Belangrijke Mac-appreleases deze week zijn Fantastical 3.1.2 en Carbon Copy Cloner 5.1.20.

- Paranoïde gevoel? Micro Snitch vertelt je of je Mac je bespioneert

- Verrassing! Fujitsu brengt 64-bit ScanSnap Manager voor oudere scanners uit

- Apple brengt speciale beveiligingsapparatuur voor onderzoek uit

- Camo maakt van je iPhone een krachtige webcam

- Volglijst: Mac App Updates

- ExtraBITS

De Nederlandse editie van TidBITS is een letterlijke vertaling van de oorspronkelijke Engelse versie. Daarom is het mogelijk dat een deel van de inhoud niet geldt in bepaalde landen buiten de VS.

Dit nummer werd uit het Engels vertaald door:

• Jos Poelmans

• Dirk Paul Flach

• Thierry Kumps

• Elmar Düren

• Paul Bánsági

• Henk Verhaar

• Renate Wesselingh

• Jos van den Berg

Verder werkten mee:

• Coördinatie: Renate Wesselingh

• Montage: Elmar Düren

• Eindredactie: Johan Olie, Sander Lam & Elmar Düren

Hoe je ons kunt bereiken kun je lezen op <de contactpagina>

Paranoïde gevoel? Micro Snitch vertelt je of je Mac je bespioneert

[vertaling: DPF]

Ons artikel over de waarschuwing van Apple aangaande het sluiten van een MacBook met een afdekking voor de webcam (zie “Sluit niet je MacBook met afgedekte webcam,” 14 juli 2020) heeft gezorgd voor een interessante discussie op TidBITS Talk over de veiligheid van een Mac webcam.

In theorie kan malware de webcam van je Mac niet activeren zonder dat jij het weet, omdat het indicatielampje met draden in serie geschakeld is met je webcam. Dat betekent dat je webcam geen stroom kan ontvangen zonder dat het licht aangaat. In laptops van Apple voor 2008 was het mogelijk om dit via firmware te omzeilen, maar een lange verhandeling van John Gruber van Daring Fireball citeert een anonieme werknemer van Apple die zegt dat dit nu onmogelijk is, omdat de verbindinging direct is. Software kan elektrische verbindingen niet omzeilen.

Niets is perfect

Dat denken we tenminste. Het probleem met een 'onbreekbaar' veiligheidsschema is dat er veel kwaadwillenden zijn, en het doorbreken van veiligheidsmaatregelen is erg waardevol in de criminele wereld. Een lezer van TidBITS Talk wees ons erop dat een slimme aanvaller de webcam kon gebruiken om een serie snelle foto's te maken, waarbij het indicatielampje zo snel flitst dat het waarschijnlijk niet eens opvalt.

Zelfs als de veiligheid van de webcam van Apple 100 procent is, hoe zit het dan met webcams van andere fabrikanten? De ingebouwde Mac webcams hebben geen erg hoge resolutie (zie “De FaceTime HD-camera van de 2020-MacBook Air is nog steeds belabberd,” 8 april 2020), dus veel mensen die veel van videoconferencing gebruik moeten maken (en dat aantal is de ruimte ingeschoten sinds de coronacrisis) maken gebruik van een losse camera.

De realiteit is dat je waarschijnlijk niet veel hoeft te vrezen van je webcam, want jaren geleden vereiste dit ook al een doelgerichte aanval. Maar het feit dat er de hele tijd een elektronisch oog op je gericht is kan je wel het gevoel geven dat je in de gaten wordt gehouden…

Micro Snitch komt je redden

Als je wat meer rust wil hebben kun je overwegen om Micro Snitch van Objective Development te installeren. Zij maken ook LaunchBar en het beroemde Little Snitch voor het in de gaten houden van het verkeer op je netwerk. Micro Snitch kost $3,99, ofwel direct van de Objective Development website of in de Mac App Store, en Objective Development heeft ook een gratis proefversie beschikbaar.

Micro Snitch zit in de menubalk van je Mac. Zodra een app om toegang vraagt tot je webcam of microfoon verschijnt er een groot vierkant icoon van een hoed en een bril in het midden van je scherm, dat vervolgens naar de rechter onderhoek verschuift. Je krijgt ook een bericht te zien. Het icoon gaat pas weg als jij het sluit, of de activiteit stopt.

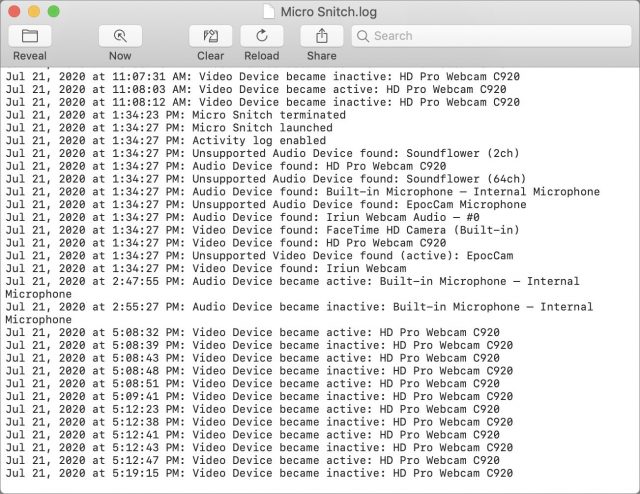

Bang dat je dit spionnetje op de een of andere manier mist? Kies voor Open Activity Log uit het menu van Micro Snitch om een log te zien van elke keer dat er toegang gevraagd is tot de camera en de microfoon.

Het enige nadeel dat ik me kan bedenken is dat Micro Snitch een aantal softwareprogramma's die ik geïnstalleerd heb niet in de gaten kan houden, zoals Soundflower (waarmee ik audio op mijn Mac kan doorsturen) en de EpocCam driver die me beloofde om mijn iPhone als webcam te gebruiken — ik was van plan daarover te schrijven, maar bepaalde veiligheidsaanpassingen in Zoom en Skype maakten dat het niet werkte. Mijn aanbeveling is om voorzichtig te zijn met het installeren van dergelijke drivers, en ik heb EpocCam inmiddels verwijderd. Soundflower aan de andere kant is nu open source.

Als je bezorgd bent over je webcam is de $3,99 for Micro Snitch niet veel voor een beetje rust aan je hoofd. Probeer het eens uit, en laats weten of je onverwachte zaken tegenkomt!

Verrassing! Fujitsu brengt 64-bit ScanSnap Manager voor oudere scanners uit

[vertaling: TK, LmR]

Veel lezers waren geïnteresseerd in ons verslag over de beslissing van Fujitsu om de ondersteuning voor sommige van hun oudere maar nog steeds populaire ScanSnap-scanners in essentie te laten vallen door de software ScanSnap Manager niet te updaten naar 64 bits, wat nodig was om de software onder macOS 10.15 Catalina te laten draaien. Om deze scanners nog niet naar de vuilnisbelt te verwijzen, hebben we enkele oplossingen van derden geëvalueerd en besproken waarmee deze scanners nog wel kunnen worden gebruikt onder Catalina, waaronder VueScan (zie “VueScan: niet de vervanger van ScanSnap waar je op hoopte”, 2 december 2019) en ExactScan (zie “ExactScan zou weleens de vervanging voor ScanSnap kunnen zijn waar je op hoopte”, 6 mei 2020). Geen van beide was perfect, maar ze waren wel goed bruikbaar.

Verrassend nieuws

Enkele weken geleden deelde TidBITS-lezer Stephen Miller de schokkende vaststelling dat Fujitsu ScanSnap Manager had bijgewerkt naar V7, met het bericht “Binnenkort zal ScanSnap Manager verkrijgbaar zijn voor de nieuwe iX1500, en ook voor vroegere modellen”.

Een snelle blik op de specificaties in de aankondiging van Fujitsu bracht aan het licht dat ScanSnap Manager V7 onder macOS 10.12.4 Sierra en later werkt, inclusief Catalina, en bij de “vroegere modellen” vinden we de S1500, S1500M en de S1300, die ik al jaren gebruik.

Testrit ScanSnap Manager V7

Nog steeds in schok ging ik naar de downloadpagina van ScanSnap Manager V7 en haalde ik de app binnen voor mijn S1300 om te controleren of hij onder Catalina echt op dezelfde manier als onder vorige macOS-versies draaide.

Verrassend genoeg draait het programma goed. En hij is bijna identiek aan de vorige, 32-bits versie. Hier zijn enkele vaststellingen:

- ScanSnap Manager V7 herinnerde zich maar twee van mijn profielen, en stelde de bestemmingsmappen weer in op Afbeeldingen. Ik stelde de map in en veranderde de applicatie naar None (Scan to File), en alles werkt weer zoals verwacht. Het is een raadsel waarom hij de bestemmingsmappen vergat en slechts twee van mijn acht profielen nog kende.

- Scan to Photos werkte meteen, zoals verwacht, evenals Scan to Email en Scan to Print.

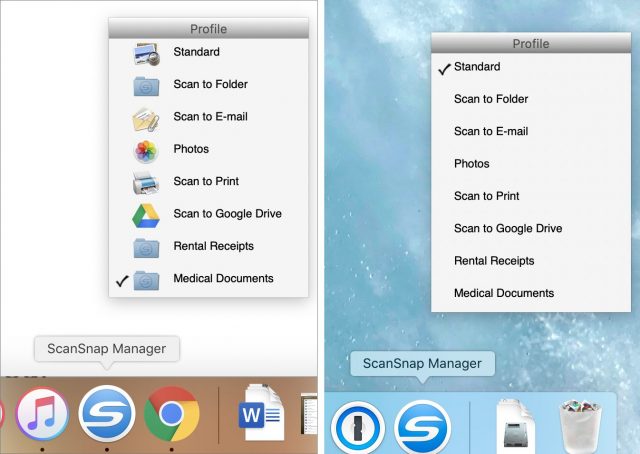

- De mooie iconen in het venstermenu van het Dock voor profielselectie in de 32-bitversie zijn er niet meer, zodat alles er wat soberder uitziet.

ScanSnap Manager Dock venstermenu in Mojave (koppelingen) en Catalina (rechts)

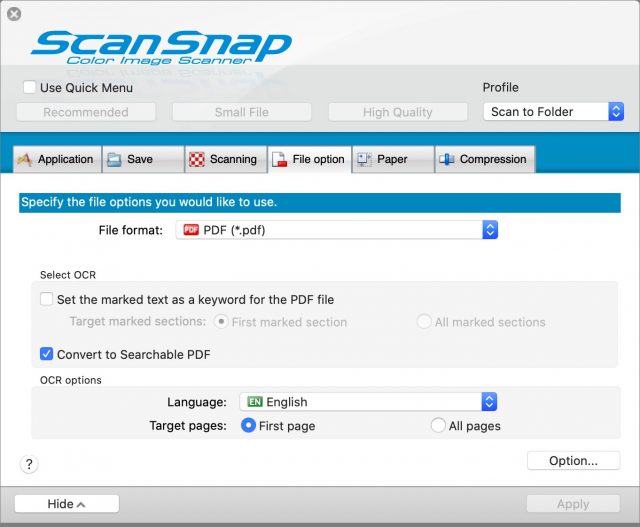

Op de downloadpagina heeft Fujitsu een commentaar toegevoegd over enkele functies in de versies 6.x (32-bit) die nog ontbreken in versie V7 (64-bit):

Cloud linkage (*1), ScanSnap Page Merger of [sic] Searchable PDF Converter, die in ScanSnap Manager V6.3 of vroeger zitten, ontbreken in ScanSnap Manager V7.0L20 voor Mac. (Ze worden eraan toegevoegd in een latere update.)

(*1) Cloud linkage-functies: Scan to Dropbox, Scan to Evernote (Document), Scan to Evernote (Note), Scan to Google Drive, Scan to Salesforce Chatter, Scan to SugarSync

Ik weet niet precies wat de Searchable PDF Converter is, maar het is niet de essentiële functie Convert to Searchable PDF waarvoor V7 nog een selectievakje heeft. Ik heb dit nu net getest in V7 en kan bevestigen dat Spotlight het document vindt door op inhoud te zoeken.

Ik heb nog geen diepgaande analyse uitgevoerd, maar al mijn belangrijke workflows doen het nog, en alle functies die ik me herinner van ScanSnap Manager lijken er ook nog te zijn. Het lijkt te mooi om waar te zijn, maar het is wel degelijk zo.

Vanwaar de ommekeer van Fujitsu?

Dat is voor mij de grote vraag. Fujitsu kondigde meer dan een jaar geleden aan Catalina niet te zullen ondersteunen, en veel eigenaars van een ScanSnap zijn al door de vijf fasen van rouw gegaan en hebben er zich bij neergelegd een nieuwe scanner of een van de reeds vermelde software-oplossingen van derden te kopen. Waarschijnlijk hebben velen dit ook al gedaan.

Een mogelijke verklaring is dat de reeks TidBITS-artikels over dit onderwerp en andere artikels elders op het web voldoende slechte pers hebben gegenereerd om de aandacht van Fujitsu te trekken.

Een andere factor kan bij de beslissing zwaarder hebben gewogen. Veel gebruikers hebben geklaagd over ScanSnap Home, de 64-bitsoftware die ScanSnap Manager verving. De meeste klachten gingen over het gebrek aan functies in vergelijking met de oudere ScanSnap Manager. Fujitsu zei altijd ScanSnap Home geleidelijk te zullen bijwerken met functies uit ScanSnap Manager die de gebruikers misten. Misschien bleek dat uiteindelijk meer werk te zijn dan een 64-bitport van ScanSnap Manager.

Ik heb contact opgenomen met Fujitsu om te vragen waarom het bedrijf dit had gedaan en ik kreeg de volgende uitleg:

Gewaardeerde klant,

Dank voor het contact opnemen met Fujitsu. De nieuw uitgebrachte ScanSnap Manager software is bedoeld voor die klanten die opgewaardeerd zijn naar de nieuwe iX1500 alsmede klanten die ScanSnap Home niet wilden gebruiken maar liever de ScanSnap Manager weer wilden voor scannen. We garanderen niet dat voorgaande modellen scanners zullen werken met de nieuw uitgebrachte ScanSnap Manager en er is ook geen ondersteuning voor scanners die niet officieel ondersteund worden onder OS Catalina.

Met vriendelijke groet,

Coreena, C.

Fujitsu Computer Products of America

Het antwoord biedt wel wat inzicht, want het suggereert dat het uitbrengen van een fatsoenlijke software-oplossing voor het nieuwe, luxe model iX1500 een drijvende kracht is geweest achter het weer tot leven brengen van ScanSnap Manager uit diens 32-bit-graf. Ondersteuning voor oudere ScanSnap-modellen, zoals mijn S1300, zal misschien een bijkomende reden zijn geweest of misschien een positieve bijwerking van dat proces.

Omdat ik nieuwsgierig werd na de woorden “er is ook geen ondersteuning voor scanners die niet officieel ondersteund worden onder OS Catalina”, keek ik de compatibiliteits-status van de S1300 na, en inderdaad: de S1300 staat nu op de lijst compatibel met Catalina.

Opmerkelijk genoeg ontdekte een TidBITS-lezer dat ScanSnap Manager V7 werkte met zijn oudere ScanSnap S300M, hoewel die niet als compatibel wordt aangemerkt. Dus het loont de moeite om de nieuwe ScanSnap Manager eens te proberen, zelfs als je oudere ScanSnap-scanner niet expliciet als compatibel wordt genoemd.

Eind goed al goed?

Dit is geweldig nieuws voor ScanSnap-bezitters, met name degenen die nog geen nieuwe scanner of software hebben gekocht. Ik heb exemplaren van VueScan en ExactScan, maar ik ga onder Catalina gewoon ScanSnap Manager V7 gebruiken. Ik mis wel de functie "scan bij insteken" van deze software van derden, maar niet genoeg om over te stappen van mijn vertrouwde, vlekkeloos werkende ervaring die Fujitsu's eigen software brengt.

Als je een voorheen niet meer werkende ScanSnap-scanner hebt, probeer dan vooral ScanSnap Manager V7 en laat ons weten of iets wel of niet werkt zoals je had verwacht!

Apple brengt speciale beveiligingsapparatuur voor onderzoek uit

[vertaling: JP, PAB]

Apple heeft aangekondigd dat het een speciale versie van de iPhone vrijgeeft aan goedgekeurde veiligheidsonderzoekers als onderdeel van een nieuwe Apple Security Research Device Program (SRD). De SRD, die oorspronkelijk werd aangekondigd voor de Black Hat informatie- en beveiligingsconferentie van vorig jaar, is een standaard iPhone met belangrijke veiligheidscontroles uitgeschakeld om veiligheidsonderzoekers in staat te stellen hun eigen tools te gebruiken. Apple verstrekt SRD's op eenjarige, hernieuwbare basis aan onderzoekers die in het programma worden opgenomen.

In een privébriefing gaf Apple extra informatie en achtergrondinformatie over het SRD-programma.

Wie kan een SRD krijgen

Apple zei dat iedereen met een track record van "systeembeveiliging"-onderzoek wordt aangemoedigd om het aan te vragen, zelfs als ze weinig tot geen ervaring hebben met iOS. Het programma heeft twee belangrijke doelen: het openen van mogelijkheden voor mensen met ervaring op andere platformen door de lat voor het iOS-onderzoek te verlagen en het veiligheidsonderzoek efficiënter te maken voor bestaande onderzoekers.

Tot nu toe waren de onderzoekers meestal beperkt tot twee opties. Ze konden standaard, beveiligde apparaten gebruiken en ze bijna blindelings aanvallen, wat op zijn best inefficiënt was. Of ze konden vertrouwen op jailbreak-apparatuur die vaak beperkt was tot eerdere versies van hardware en software, omdat elke jailbreak een ernstig beveiligingslek is waarvan Apple de neiging heeft om het snel te dichten.

Wat maakt een SRD anders dan een gewone iPhone

De SRD mist code-uitvoering en insluitingsmogelijkheden op meerdere niveaus van de hardware en software om onderzoekers in staat te stellen hun eigen 'toolchains' te gebruiken, inclusief gemeenschappelijke onderzoekstools (waarvan we aannemen dat ze voor het platform moeten worden gecompileerd). De SRD wordt bijvoorbeeld standaard geleverd met een terminal-shell, zodat de onderzoekers een breed scala aan foutopsporingstools kunnen gebruiken en toegang krijgen tot logs op laag niveau die normaal gesproken niet toegankelijk zijn. Een onderzoeker zou bijvoorbeeld een volledige netwerkmonitor op het apparaat kunnen inzetten.

Onderzoekers kunnen hun tools ook gebruiken met willekeurige rechten, waaronder Apple's eigen rechten die nooit beschikbaar zijn voor ontwikkelaars. Rechten zijn de belangrijkste 'sandbox'-controle op iOS om te beperken wat programma's kunnen doen.

Hoewel de SRD iOS 14 ondersteunt, moet deze speciale door Apple geleverde iOS-versies draaien, omdat bij reguliere 'builds' voor consumenten alle beveiligingsmaatregelen zijn ingeschakeld.

Hoe de SRD nuttig zal zijn voor onderzoekers

Een van de interessante aspecten van het SRD-programma is hoe het onderzoek naar het Apple iOS-ecosysteem mogelijk maakt buiten de traditionele apparaatbeveiliging. In 2019 ontdekte het Citizen Lab bijvoorbeeld dat Tibetaanse groepen doelwit werden van door de overheid gesponsorde mobiele malware, waaronder aanvallen op iOS-apparaten.

Een SRD kan onderzoekers helpen bij het uitvoeren van beveiligingstools om dit soort aanvallen beter te identificeren en te onderzoeken. Op de vraag of Apple dit algemene soort onderzoek zou ondersteunen, dat verschilt van de traditionele zoektocht naar kwetsbaarheden, antwoordden bedrijfsvertegenwoordigers: "Ze ondersteunen de beveiliging van onze gebruikers ... het zal waarschijnlijk als sterk onderzoek kunnen worden aangemerkt."

Aanvullende details

Een paar andere interessante punten kwamen naar voren in ons gesprek:

- De SRD is gebaseerd op "de nieuwste hardware". Apple heeft geen specifiek model gespecificeerd, maar zei dat het belangrijk is om de hardware up-to-date te houden, zodat deze weerspiegelt wat klanten gebruiken. Als Apple in de toekomst nieuwe iPhones uitbrengt, zal het bedrijf waarschijnlijk de SRD's updaten.

- Onderzoekers moeten kwetsbaarheden bij Apple melden en deze voor zich houden tot er oplossingen beschikbaar zijn. Dit is alleen van toepassing op kwetsbaarheden die zijn ontdekt met de SRD en niet op iets dat onafhankelijk is ontdekt. Onderzoekers die beleid hebben om kwetsbaarheden op een vooraf ingestelde tijdlijn te onthullen, kunnen niet deelnemen aan het programma zonder die praktijk te veranderen.

- Onderzoekers moeten voldoen aan de voorwaarden van alle App Store-apps die ze op het apparaat installeren; Apple voegt geen eigen beperkingen toe. Als ze een kwetsbaarheid ontdekken, wordt van de onderzoekers verwacht dat ze dit melden aan zowel de leverancier als Apple.

- Afgezien van basistoegang tot het apparaat, ondersteunt Apple het programma ook met een speciaal forum met beveiligingsingenieurs van Apple. Apple's beveiligingsleiderschap is ook beschikbaar voor programma-feedback.

- Apple heeft niet bepaald hoeveel SRD's worden geproduceerd en de eerste run van apparaten is niet representatief voor het totale programma. Het bedrijf is van plan door te gaan met evalueren en uitbreiden op basis van hoe de zaken verlopen. Mijn veronderstelling (wat niet correct kan zijn) is dat het programma aanvankelijk relatief klein zal zijn en in de loop van de tijd zal groeien.

Constructieve vooruitgang, maar met risico's

Over het algemeen genomen zie ik dat dit een zeer positieve zet van Apple. Het kan ongelooflijk moeilijk zijn om een 'toolchain' te bouwen voor een apparaat dat zo vergrendeld is als de iPhone, omdat je in feite blind vliegt totdat je de beveiliging diep genoeg kraakt om wat instrumentatie te installeren. Ervan uitgaande dat de SRD werkt zoals beschreven, zal het veel van de belangrijkste obstakels voor iOS-beveiligingsonderzoek wegnemen en tot ontdekkingen leiden die ons allemaal een betere beveiliging bieden.

Over het algemeen lijken de programmavereisten en -beperkingen van Apple redelijk en ik kijk er naar uit om te zien hoe ze in de praktijk werken. Er bestaat echter enig risico dat de programmabeperkingen sommige onderzoekers zullen muilkorven, terwijl Apple op de kwetsbaarheden zit. Apple's reputatie op het gebied van het oplossen van problemen was de afgelopen jaren redelijk goed, maar we kunnen deze bezorgdheid niet wegwuiven.

Zoals Michael Tsai opmerkt, kan deze beperking deelnemers ervan weerhouden andere onafhankelijk ontdekte iOS-informatie over kwetsbaarheden vrij te geven. Onderzoekers hebben mogelijk geen solide gegevens die de oorsprong van een onafhankelijke ontdekking verdedigen en voelen zich daardoor ingeperkt door de beperkingen van Apple.

Nog een laatste opmerking: ik verwacht niet dat Apple's zeer beveiligde toegang tot het programma in de toekomst zal veranderen. Een kans als deze is rijp voor misbruik door kwaadwillende regeringen en particuliere organisaties die al hoge premies over hebben voor iOS-kwetsbaarheden. De SRD vermindert barrières voor onderzoek dat bijdraagt aan de ecosysteembeveiliging van Apple zonder de grenzen voor kwaadwillende actoren te verlagen.

Camo maakt van je iPhone een krachtige webcam

[vertaling: DPF, HV, RAW, LmR]

Voor sommigen van ons is het leven veranderd in een grote videovergadering, en dat stelt ons voor veel uitdagingen. (“Kinderen, willen jullie stoppen met ‘Baby Shark' zingen? Ik zit in een vergadering” “Bill, kan jij de kat even pakken?”) Een van de uitdagingen is de beperkte resolutie van de FaceTime HD-camera op Mac-laptops en iMacs. Apple blijft bij de verouderde 720p webcam, zelfs in de recentste MacBook Air (dit jaar uitgekomen, zie “De FaceTime HD-camera van de 2020-MacBook Air is nog steeds belabberd”, 8 april 2020).

In de tussentijd verbetert Apple voortdurend de camera's aan de voor- en achterkant van iPhones en iPads. De camera aan de voorkant van de iPhone 11 en iPhone 11 Pro kan 4K-video-opnamen maken van maximaal 60 beelden per seconde.

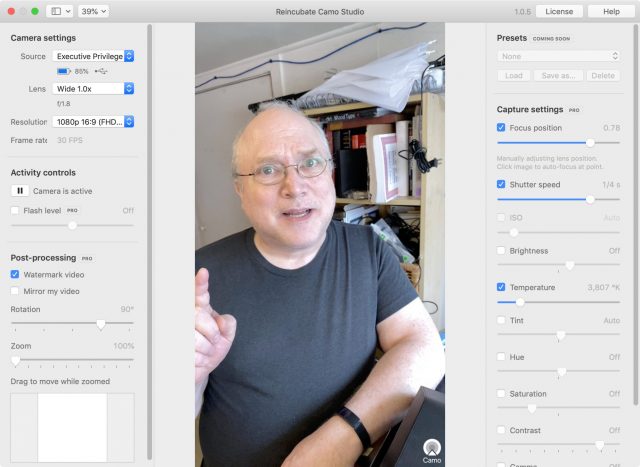

Maar was als je de pindakaas van je iPhone kon verwerken in de chocolade van de Mac? Dan zou je iets krijgen als Reincubates Camo, een virtueel camerasysteem waarmee je de camera van je iPhone, iPad, of iPod touch (zowel de gewone als de FaceTime-camera) omtovert tot een echte webcam voor veel Mac-apps waarmee je kunt videovergaderen, streamen, en filmpjes opnemen en bewerken. Voor tientallen apps fungeert Camo als een normale ingebouwde of via een kabel met je Mac verbonden camera.

Helaas werkt het niet met FaceTime en Safari! Maar vergeleken met concurrerende apps, zoals EpocCam van Kinomi, dat door een aantal videovergaderdiensten voor de Mac geblokkeerd wordt, heeft Camo een bredere ondersteuning.

Waarom Camo een eersteklas webcam maakt van je iPhone

Camo komt tegemoet aan een op dit moment, met de heersende pandemie, nogal heet hangijzer voor Macgebruikers, ook al gezien het tekort aan goede USB-webcams in 1080p of hogere resolutie, zoals de populaire Logitech-modelen. Waarom niet uitgeweken naar de beste camera die je toch al hebt?

Veel mensen met moderne digitale camera's gebruiken virtuele-cameraprogrammatuur waarmee ze de superieure prestaties van dergelijke apparaten kunnen inzetten. Dergelijke programmatuur is echter niet voor alle camera's beschikbaar, en de beste universele oplossing, Ecamm Live, is alleen voor beroepsmatig gebruik betaalbaar, met abonnementen van $ 15 en $ 25 per maand. En dergelijke camera's zijn te duur om ze alleen daarvoor aan te schaffen! (Mocht je een model hebben waarvoor de benodigde software niet beschikbaar is, dan kun je ook overwegen om een HDMI-naar-USB-adapter te gebruiken. Een niet nader genoemde snoerenboer maakt een prima generieke adapter die onder veel verschillende namen verkrijgbaar is, zoals deze voor ongeveer $ 33.)

Camo bestaat uit twee delen: een iOS-app voor iOS 12 en nieuwer, en Camo Studio voor macOS 10.13 High Sierra of nieuwer. Voor optimale videoprestaties en aansturing vereist Camo Studio dat je je apparaat via USB aansluit. (Verbinding via wifi, en een Windows-versie van Camo Studio, staan bij Reincubate op de planning.)

De mobiele app van Camo heeft geen interface: hij zorgt slechts voor de verbinding met Camo Studio, waar alles geregeld wordt. Je kunt kiezen uit meerdere aangesloten apparaten, verschillende lenzen (selfielens of primaire lens), en resoluties tot (op dit moment) 1080p, en de ingebouwde flitser inzetten als studiolamp. Verder kun je het beeld draaien, zoomen (en binnen een zoom heen en weer 'pannen') en een aantal bewerkingen op de videostream loslaten.

Deze instellingen omvatten ook een essentiële functie die niet eenvoudig te evenaren is met de FaceTime HD-camera van de Mac of de iPhone- en iPad-camera's: scherpstelling. In de iOS-app Camera kun je je scherm aanraken om een auto-lock te bewerkstelligen, maar er is geen handmatige focus, zoals je wel vindt in veel camera- en video-apps van derden. In Camo Studio kun je het vakje Focus Position aanvinken, waarna je kunt scherpstellen en die instelling kunt fixeren. Daarmee voorkom je dat de camera zelf op iets heel anders scherpstelt, of dat de scherpstelling verloopt als je beweegt af anderen in beeld komen.

Tips om je iPhone als webcam te gebruiken

Camo werkt het best met een manier om je iPhone of iPad omhoog te brengen en vast te zetten, zodat hij zich op hetzelfde niveau als je hoofd bevindt en je er rechtstreeks of net onder kunt kijken, zoals je zou doen met een standaard webcam.

Dat kan lastig zijn: je zou weleens een stabiele éénpoot-standaard nodig kunnen hebben, een klein statief of een soort draaiarm. Hoewel het logisch lijkt dat je je iPhone bovenop een laptop of een iMac-scherm zou willen monteren, werkt alle hardware die ik vond, zoals de Mountie en Mountie Plus, alleen aan de zijkant van je scherm, waarschijnlijk om redenen van stabiliteit en zwaartepunt.

Reincubate publiceerde een lang artikel waarin de schrijver een indrukwekkende reeks aan statieven, armen, magnetische houders, gyroscopen en andere manieren testte om een iPhone of iPad op hun plek te houden.

In sommige van mijn presentaties via Zoom gebruik ik een camera of mijn iPhone om in de richting van dingen te kijken die ik wil tonen, zoals een lasersnijder in een recente boekdruk/lasersnijder-workshop die ik online gaf. Ik monteerde een camera-draaiarm op de muur dicht bij de lasersnijder om overzichtsbeelden te maken terwijl hij aan het werk was. Ik kan de lasersnijder ook als een tijdelijke documenthouder gebruiken, door er een stuk schuimbord op te zetten.

Om mijn iPhone op die manier te gebruiken en hem vanaf mijn Mac te besturen, draai ik echter niet Zoom op de iPhone, maar gebruik ik de schermdeelfunctie van Zoom. In macOS kun je een verbinding maken met een iPhone of iPad die via USB aangesloten is, of het scherm delen met Zoom via AirPlay. Maar in die modus haalt Zoom gewoon op wat er op het scherm van de iPhone of iPad staat (inclusief interface-elementen in bijvoorbeeld de app Camera) en laat het programma dit zien in de schermdeelmodus, zichtbaar voor jou en iedereen die kijkt. Dat is nuttig voor software-demonstraties, zoals het doorlopen van een app, een video afspelen of beelden laten zien, maar het is niet handig wanneer je het mobiele apparaat wilt gebruiken als een extra camera voor input. (Ik zou Zoom kunnen starten op mijn iPhone en de bijeenkomst vanaf mijn iPhone kunnen bijwonen, maar de Zoom-opties zijn alleen direct in de interface van dat apparaat te gebruiken, en andere functies zijn alleen toegankelijk vanuit de desktop-apps van Zoom.)

Met Camo kan ik mijn iPhone gewoon als standaard camera-input in Zoom gebruiken, bepalen hoe die moet verschijnen en het Video-venstermenu van Zoom gebruiken om te schakelen tussen Camo en de ingebouwde camera van mijn iMac. Voor andere videovergadersoftware die geen mobiele camerabeelden via schermdelen of andere methoden kan gebruiken, is Camo een nog nuttigere upgrade.

Waar werkt Camo mee?

Je kunt Camo gebruiken met vrijwel alle videovergader-apps, hoewel sommige een extra stap vereisen. Hij is meteen te gebruiken met BlueJeans, Google Meet, GoToMeeting, Houseparty, Jitsi, en de grote gorilla, Zoom (5.0.5 of nieuwer vereist). Firefox, Google Chrome en Microsoft Edge worden ook rechtstreeks ondersteund, dus web-apps die voortbouwen op videocomponenten van die browsers zouden ook zonder problemen moeten kunnen werken. Mensen die streams op Twitch of opnames met ScreenFlow of QuickTime Player maken, kunnen Camo ook meteen gebruiken. (Reincubate heeft een geannoteerde lijst van ondersteunde apps.)

Voor sommige andere vergader-apps, zoals Amazon Chime, Cisco WebEx, Microsoft Skype en Teams, samenwerkingssoftware voor teamgesprekken zoals Discord en Slack en verscheidene andere pakketen moet je Camo een beveiligingsinstelling uit de app laten halen. Om precies te zijn: Camo moet de signatuur van de app, die bedoeld is om macOS te laten weten dat de app gewijzigd is, weghalen. Wanneer je eenmaal toestemming gegeven hebt en het wachtwoord van een beheerder hebt ingevoerd, maakt Camo een wijziging in hoe de app met video omgaat, zodat de virtuele camera gebruikt kan worden.

Camo werkt ook goed samen met OBS (Open Broadcaster Software). OBS is een open-bron videostroom-mixer waar je verschillende bronnen bijeen kunt brengen om één uitvoer te maken die op zichzelf een virtuele camera is, en die je kunt gebruiken in andere software en in livestreams bij Twitch, YouTube Live en elders. De app mmhmm om video's te mixen en te presenteren is nu in een bèta-testfase en werkt ook meteen met Camo.

De nadelen van Camo

Als je een app gebruikt die Camo moet aanpassen om in te kunnen patchen, creëer je wel een klein beveiligingsprobleem: als Camo eenmaal de handtekening van de app heeft verwijderd, zou deze door boosaardige software kunnen worden aangepast, maar die boosaardige software zou dan wel eerst op de machine terecht moeten komen. Reincubate is erg transparant over dit soort nadelen en andere update-problemen met deze aanpak.

Wat ontbreekt er nog aan Camo? Het bedrijf is ook eerlijk over wat het nog niet kan en publiceert een roadmap van functies die het hoopt toe te voegen na versie 1.0. Je kunt nog geen 4K-video's streamen, hoewel dat wel een prioriteit lijkt te zijn. Terwijl de achtergrond vervagende portretmodus bokeh in Apples app Camera alleen werkt bij stilstaand beeld, heeft Reincubate die functie ook op de lijst bij de video-opties. Apple stelt de dieptegegevens die nodig zijn om de voor- en achtergrond te isoleren beschikbaar aan ontwikkelaars. (Reincubate is ook van plan wifiverbindingen te ondersteunen, maar het is begrijpelijk dat het bedrijf begon met de betrouwbaarheid en bandbreedte van USB.)

Camo heeft ook geen green-screen of chromakey, de verwijderfunctie waarmee software een achtergrond in één kleur kan vervangen door een afbeelding of een video. Zoom en andere software hebben deze functie wel en Camo's virtuele camera houdt dit niet tegen. Maar als Reincubate het in zou bouwen, zou de mogelijkheid in alle ondersteunde apps beschikbaar komen.

De gratis versie van Camo biedt vrij weinig: slechts 720p-resolutie, video mirroring, rotatie en zoom, en het genereert een watermerk. Als je $ 39,99 per jaar betaalt, dan wordt Camo Pro ontsloten en komen alle functies beschikbaar, inclusief het verwijderen van het Camo-watermerk. De gratis versie is echter wel handig om te testen hoe Camo werkt met jouw instellingen en apps, zodat je kunt kijken hoe goed het programma bij je past. Zoom beperkt in de meeste gevallen zijn video's momenteel ook tot 720p waardoor een hogere resolutie minder zinvol is, al zijn de overige camera-functies van Camo een significante verbetering van de standaard FaceTime HD-camera op een Mac.

Ik heb een 1080p-Logitech-webcam C920 heb, die ik gebruik op mijn iMac, naar deze is niet zo flexibel als mijn iPhone en heeft maar een enkele lens. Ik vind de Camo een geweldige uitbreiding van mijn video-arsenaal, en uitbreiding daarvan is prima gezien de rooskleurige toekomst van vergaderingen, workshops en presentaties op afstand die ons nog te wachten staan.

Wij leggen uit wat je weten moet over Apple-technologie. |

Vorige aflevering | TidBITS Nederlands | Volgende aflevering