#1485: Catalina is uit, Picture in Picture in tvOS 13, verbinden met wifi in iOS 13, uitleg Apples vraag om toegangscodes

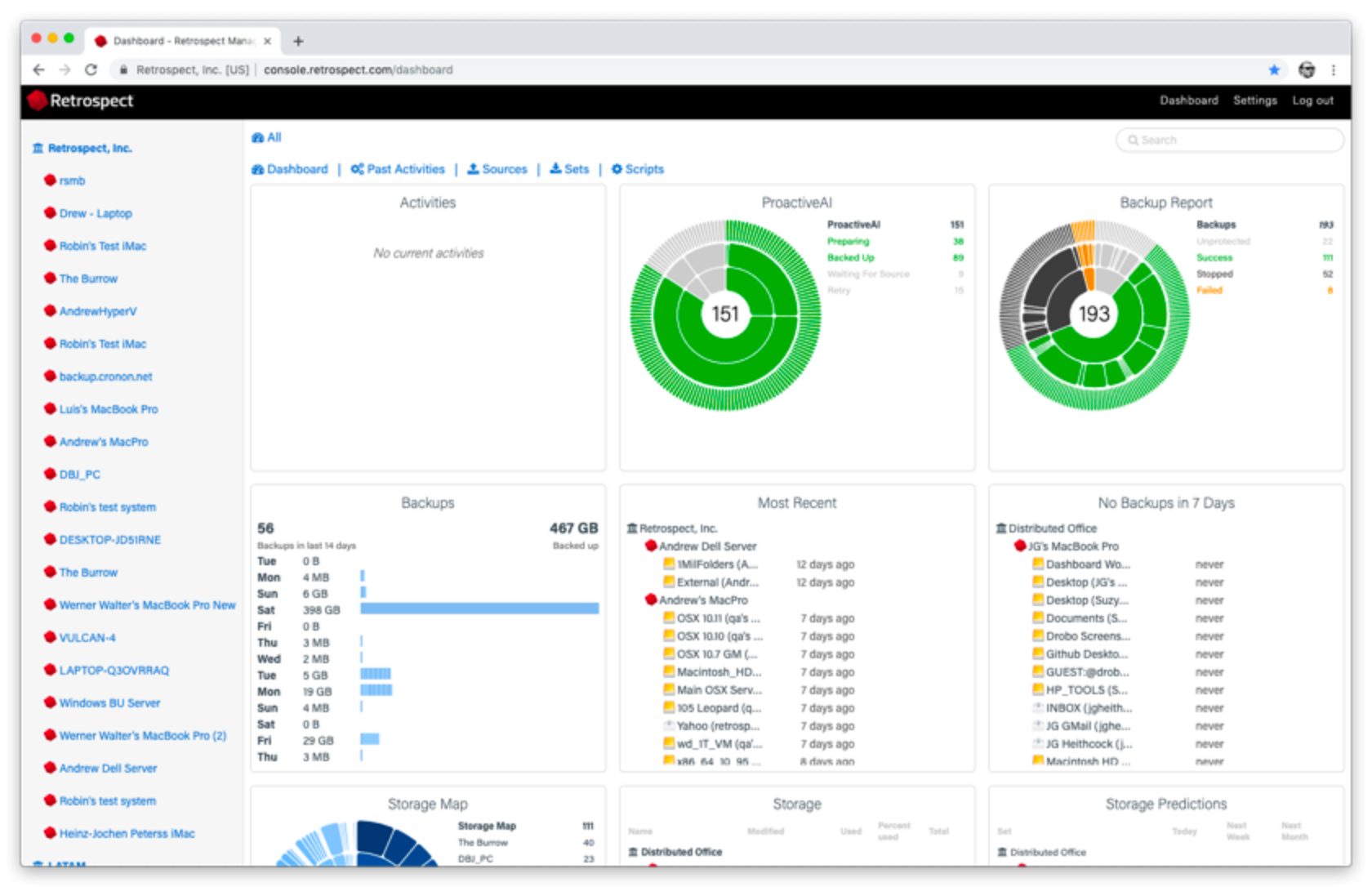

Vandaag heeft Apple macOS 10.15 Catalina uitgebracht. Veel plezier met de installatie voor de vroege vogels met een test-Mac! Voor de meeste gebruikers raadt Adam Engst echter aan om de upgrade nog een tijdje uit te stellen. Voor sportfans die vaak omschakelen tussen wedstrijden legt Josh Centers uit hoe je de nieuwe functie Picture in Picture in tvOS 13 kunt gebruiken. Voor wie vaak verbinding moet maken met nieuwe wifi-netwerken bespreekt Glenn Fleishman de nieuwe, gemakkelijkere methode hiervoor in iOS 13 en dan, voor de volledigheid, doorloopt hij de andere drie manieren om in iOS met een wifi-netwerk te verbinden. Voor wie zich, ten slotte, heeft afgevraagd waarom apparaten van Apple soms vragen om de toegangscode of het wachtwoord van een ander apparaat in te voeren, heeft Glenn de verklaring. Belangrijke nieuwe versies van Mac-apps deze week zijn Pages 8.2, Numbers 6.2 en Keynote 9.2, Retrospect 16.5, Nisus Writer Express 4.0, Nisus Writer Pro 3.0.4, PDFpen en PDFpenPro 11.1.1, DEVONthink 3.0.1, Ulysses 18, KeyCue 9.5, Typinator 8.2 en PopChar X 8.7.

- macOS 10.15 Catalina nu beschikbaar, maar wees voorzichtig met upgraden

- Picture in Picture van tvOS 13 gebruiken

- Hoe je in iOS 13 nu sneller verbinding maakt met met wifi-netwerken

- Waarom Apple je toegangscode of wachtwoord vraagt bij een nieuwe login (en waarom dit veilig is)

- Volglijst: Mac App Updates

- ExtraBITS

De Nederlandse editie van TidBITS is een letterlijke vertaling van de oorspronkelijke Engelse versie. Daarom is het mogelijk dat een deel van de inhoud niet geldt in bepaalde landen buiten de VS.

Dit nummer werd uit het Engels vertaald door:

• Thierry Kumps

• Henk Verhaar

• Paul Bánsági

• Elmar Düren

• Jos van den Berg

• Elmar Düren

Verder werkten mee:

• Coördinatie: Renate Wesselingh

• Montage: Elmar Düren

• Eindredactie: Sander Lam

Hoe je ons kunt bereiken kun je lezen op <de contactpagina>

macOS 10.15 Catalina nu beschikbaar, maar wees voorzichtig met upgraden

[vertaling: HV, PAB]

Vandaag heeft Apple macOS 10.15 Catalina uitgebracht. Daarmee zijn alleen iOS 13 voor de HomePod en watchOS 6 voor de Apple Watch Series 1 en Series 2 nog vaporware. Catalina wordt in Systeemvoorkeuren > Software-update aangekondigd als een download van 8,09 GB, maar de betreffende pagina in de App Store heeft het over slechts 4,9 GB. Zie voor een overzicht van alle nieuwe dingen “Geen Mac is een eiland met macOS Catalina” (3 juni 2019).

We zijn erg benieuwd of, zoals Michael Cohen in onze TidBITS Slack-groep suggereerde, Apple doelbewust heeft gewacht met het uitbrengen van Catalina tot de 477e verjaardag van de verovering van Santa Catalina door de Portugese ontdekkingsreiziger Juan Rodríguez Cabrillo voor Spanje, op 7 oktober 1542. Het was beslist geen ontdekking: het eiland werd als sinds 7000 BCE bewoond door de inheemse Pimugnanen.

Of die datum nou wel of niet een historische toevalligheid is, je zult je in elk geval moeten afvragen wanneer de tijd gekomen is om te upgraden naar Catalina. Let wel: "wanneer", niet "of". Of het nu de aanschaf van een nieuwe Mac is, de noodzaak om van andere programmatuur een nieuwe versie te installeren, of compatibiliteit met iOS, op zeker moment zul je eraan moeten. En het is beter om dat dan meteen maar te doen, dan af te wachten tot je gedwongen wordt. Als dat moment is aangebroken, raden wij aan om het advies te volgen in Joe Kissells Take Control of Upgrading to Catalina.

Of die datum nou wel of niet een historische toevalligheid is, je zult je in elk geval moeten afvragen wanneer de tijd gekomen is om te upgraden naar Catalina. Let wel: "wanneer", niet "of". Of het nu de aanschaf van een nieuwe Mac is, de noodzaak om van andere programmatuur een nieuwe versie te installeren, of compatibiliteit met iOS, op zeker moment zul je eraan moeten. En het is beter om dat dan meteen maar te doen, dan af te wachten tot je gedwongen wordt. Als dat moment is aangebroken, raden wij aan om het advies te volgen in Joe Kissells Take Control of Upgrading to Catalina.

Desondanks is ons advies voor de meeste mensen om nog even te wachten met die upgrade, om een aantal redenen:

- Catalina ondersteunt geen 32-bit apps meer: voor TidBITS-lezers zou dit geen verrassing meer moeten zijn. Als je afhankelijk bent van 32-bit apps, zul je ze moeten upgraden (dat kan in de papieren lopen), alternatieven moeten vinden (dat is ook kostbaar, en het vergt ook het onder de knie krijgen van nieuwe apps), of ze in een virtuele machine moeten draaien (zie “De overstap naar Catalina: houd je 32-bits Mac-programma's actief met Parallels”, 18 september 2019). Als je Mojave nog moet downloaden: Apple heeft daarvoor een ondersteuningsdocument met uitleg hoe je dat kunt krijgen.

- Sommige back-up-apps zijn nog niet compatibel met Catalina: een van de grote uitdagingen in Catalina is dat macOS draait vanaf een read-only systeemschijf (of partitie) die losstaat van de beschrijfbare volumes waar je apps en bestanden op staan. Hierdoor, en door andere wijzigingen, is het voor back-up-apps niet makkelijk. Ontwikkelaars houden er wel rekening mee, maar het zou niet verstandig zijn om te upgraden naar Catalina voordat je back-up-app het ondersteunt. Houd de TidBITS Volglijst in de gaten voor belangrijke updates. Zo is Carbon Copy Cloner 5.1.10 en nieuwer compatibel met Catalina, net als Retrospect 16.5, maar Shirt Pocket heeft nog niet laten weten of SuperDuper Catalina-compatibel is.

- De vereisten van Catalina met betrekking tot notariële bekrachtiging kunnen tot problemen leiden: een van de manieren waarop Apple de beveiliging van Catalina vergroot heeft, is de vereiste dat apps die buiten de Apps Store verspreid worden door Apple notarieel bekrachtigd worden om te kunnen draaien. Die vereisten worden niet gesteld aan reeds verspreide software, dus oudere apps die al op je Mac staan, zouden gewoon moeten blijven werken, maar andere, oudere apps zouden onder Catalina niet geïnstalleerd moeten kunnen worden.

- Catalina dwingt apps om meer permissies te vragen dan voorheen: wederom in het kader van het vergroten van veiligheid en privacy eist Apple van apps dat ze voor meer zaken expliciet toestemming vragen dat in eerdere versies van macOS. In Catalina moeten apps toestemming vragen om bestanden op je bureaublad, Documenten-map, iCloud Drive en externe schijven te openen. Ook moet je toestemming geven voordat apps toetsenbordactiviteit kunnen afvangen of een schermafbeelding of -opname kunnen maken. Dat is goed voor de beveiliging, maar mogelijk zal oudere software niet weten hoe dat te vragen, of correct kunnen werken als je het verzoek afwijst.

- Er kunnen onverwachte problemen met achterwaartse compatibiliteit zijn: vooralsnog is dat speculatief, maar in het verleden heeft dat wel tot grote problemen geleid bij bedrijven die Macs gebruiken. Kort gezegd: als je upgradet naar Catalina is het niet uitgesloten dat je ook veel van je apps moet upgraden. Als de nieuwe versie van die app documenten in een nieuw formaat opslaat, dat oudere versies niet kunnen lezen, dan hebben gebruikers met Macs die nog niet geupgradet kunnen of mogen worden een probleem.

- De besturingssystemen die Apple dit jaar heeft uitgebracht, bevatten meer bugs dan normaal: in het verleden waren Apples bètatests en de feedback van gebruikers van publieke bèta's afdoende om de meeste irritante bugs in belangrijke updates van besturingssystemen te vinden en te verhelpen. Dit jaar heeft Apple echter in minder dan twee weken iOS 13.0, 13.1, 13.1.1, en 13.1.2; iPadOS 13.1, 13.1.1, en 13.1.2; en watchOS 6.0 en 6.0.1 (vooralsnog alleen voor de Apple Watch Series 3 en nieuwer) uitgebracht. Natuurlijk zien we graag dat Apple bugs snel herstelt, maar we zouden nog liever wat langer wachten op versies die van meet af aan minder bugs bevatten.

We kunnen niet weten of Catalina lijdt aan het soort bugs waardoor het bij Apple alle hens aan dek was om ze op te lossen in iOS, iPadOS en watchOS, maar het is de moeite waard om voorzichtig te zijn. We adviseren vaak om, als je geen vroege vogel bent, te wachten tot de .1- of de .2-uitgave. Wanneer die uitkomen, passen we ons upgrade-advies waar nodig aan. We zijn niet de enigen die voorzichtigheid gebieden. Bij Six Colors heeft Jason Snell zijn volledige recensie van Catalina gepubliceerd met de titel “macOS Catalina review: New era ahead, proceed with caution".

Natuurlijk, als je graag het nieuwste en het beste probeert en een test-Mac hebt waar je niet voor je werk op hoeft te vertrouwen, kun je meteen upgraden naar Catalina! Dat is wat velen van ons doen en als we op weg naar Catalina gekapseisd worden door oceaanstormen, wisten we wat we konden verwachten.

Picture in Picture van tvOS 13 gebruiken

[vertaling: PAB]

tvOS 13 is gearriveerd, maar de update is behoorlijk subtiel, zodat je je misschien niet eens realiseert dat je hem uitvoert, tenzij je tegen de nieuwe video's voor automatisch afspelen op het startscherm aanliep, of tegen een van de bugs die onze lezers hebben gemeld. Ik heb het grootste deel van wat er nieuw is eerder dit jaar in besproken in “Een eerste blik op tvOS 13” (10 juni 2019), maar een interessante nieuwe functie kwam pas later in de bètacyclus voor: Picture in Picture (PiP).

Eindelijk! De iPad heeft al jaren PiP, en het leek een voor de hand liggende functie voor de Apple TV. Helaas heeft Apple PiP in tvOS 13 met een enorme beperking opgeleverd: het werkt alleen in de app Apple TV. In eerdere bèta's kon je een video afspelen in de app Apple TV, de video minimaliseren in PiP en door de tvOS-interface bladeren terwijl je de video in het kleine PiP-venster bekeek. Waarschijnlijk omwille van de eenvoud verdwijnt in de eindversie van tvOS 13 elke video die wordt afgespeeld in PiP als je terugkeert naar het startscherm.

Het beperken van PiP tot de app Apple TV beperkt zijn glans, maar je vindt het misschien nog steeds nuttig. Zo activeer je PiP:

- Begin met het afspelen van een video in de app Apple TV.

- Raak de touchpad van de Apple TV Remote aan (niet klikken!) om de PiP-knop weer te geven. (Als je de app Remote of de afstandsbediening in het bedieningspaneel gebruikt, moet je de video pauzeren en deactiveren om de PiP-knop te zien te krijgen.)

- Veeg omhoog om de knop te markeren en klik vervolgens op de touchpad. (Je denkt misschien dat je naar beneden moet vegen om bij de knop te komen, maar dat geeft in plaats daarvan menu's boven aan het scherm weer.)

De video krimpt tot een klein PiP-venster in de rechterbenedenhoek. Druk op de TV-knop om PiP-bedieningselementen te laten weergeven. Om die bedieningselementen te verbergen, druk je op Menu. Druk niet per ongeluk op de TV-knop om de bedieningselementen te verbergen, want dat brengt je naar het startscherm van de Apple TV.

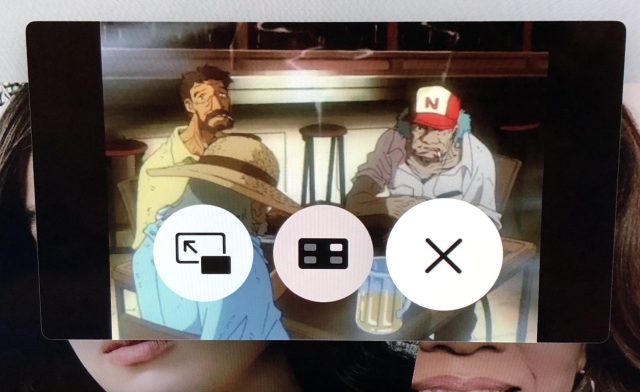

Er zijn drie bedieningsknoppen in het PiP-venster.

Veeg over de touchpad om er een te markeren en klik vervolgens om hem te activeren:

- Het PiP-venster schermvullend maken: klik op de linkerknop.

- Het PiP-venster verplaatsen: klik op de middelste knop om het PiP-venster naar de rechterbovenhoek te verplaatsen. Klik er nogmaals op om het naar de volgende hoek te verplaatsen, tegen de klok in. Enzovoort.

- Het PiP-venster sluiten: klik op de rechterknop.

Let op: om de PiP-bedieningselementen te verlaten zodat je in de app Apple TV kan gaan bladeren, druk je op de Menu-knop en niet op de TV-knop.

Wat interessant is, is dat je tijdens het afspelen van een video in PiP nog een video op volledig scherm kunt afspelen in de app Apple TV. Ga er gewoon naartoe en speel het af zoals normaal. Het geluid van de video op volledig scherm wordt normaal afgespeeld, terwijl het volume in de PiP-video wordt onderdrukt.

Je kunt schakelen tussen video's of het PiP-venster sluiten. Breng de PiP-knoppen naar voren zoals je eerder deed, door de Apple TV Remote-touchpad aan te raken of de video te pauzeren of van pauze af te halen.

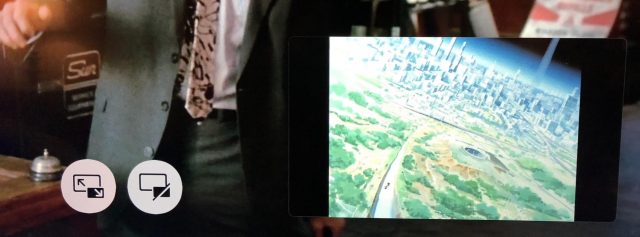

Deze keer zijn er twee knoppen:

- Video wisselen: met de linkerknop kun je schakelen tussen video's, de video van schermvullend verkleinen naar het PiP-venster en de vorige PiP-video vergroten om het hele scherm in te nemen.

- Het PiP-venster sluiten: met de rechterknop sluit je het PiP-venster.

Omdat PiP alleen in de app Apple TV werkt, is het belangrijkste gebruik dat ik me kan voorstellen dat je een sportwedstrijd in PiP volgt terwijl je naar een andere wedstrijd of een ander programma in schermvullende weergave kijkt. Maar het voelt alsof Apple PiP nuttiger kan maken door het overal te laten werken, ongeacht welke app je gebruikt.

Zijn er nog andere goede gebruikstoepassingen voor PiP in tvOS 13? Ben je van plan het te gaan gebruiken? Laat het ons weten in de reacties.

Hoe je in iOS 13 nu sneller verbinding maakt met met wifi-netwerken

[vertaling: LmR]

Naast alle grote functies weet Apple bij het updaten van zijn besturingssystemen altijd een paar kleine nieuwigheden toe te voegen. In iOS 13 en iPadOS 13 heeft het bedrijf een nieuwe manier toegevoegd waarop je verbinding kunt maken met een wifi-netwerk in de buurt, en deze nieuwe methode is iets sneller dan de voorheen beste manier.

Deze nieuwe manier van verbinden brengt het totaal op vier! Misschien kan je je ze niet allemaal meer herinneren of vond je sommige te ingewikkeld om te gebruiken. Een vierde methode is natuurlijk niet groot nieuws, maar als je regelmatig met nieuwe wifi-netwerken verbinding moet maken, dan is deze misschien wel handig.

Ik kwam deze nieuwe methode van verbinding maken met wifi tegen terwijl ik bezig was met herzieningen van mijn boek Connect en Secure Your iPhone en iPad vanwege de vele veranderingen in iOS 13 en de afsplitsing van iPadOS 13 die ik daarna moest bijwerken voor 13.1. Het boek bevat deze tips voor verbindingen via wifi en nog honderden andere nieuwe en verbeterde elementen, zoals een uitleg van Apples nieuwste anti-trackingtechnologie in Safari en hoe je de nieuwe dienst Zoek mijn gebruikt. Als je hulp nodig hebt met netwerken en beveiliging van je iPhone of iPad, haal dan een exemplaar op bij Take Control. (En stuur me je vragen waarop je in het boek geen antwoord vindt!)

Laten we eens naar die vier manieren van het verbinding maken met een wifi-netwerk kijken, te beginnen met de nieuwste methode.

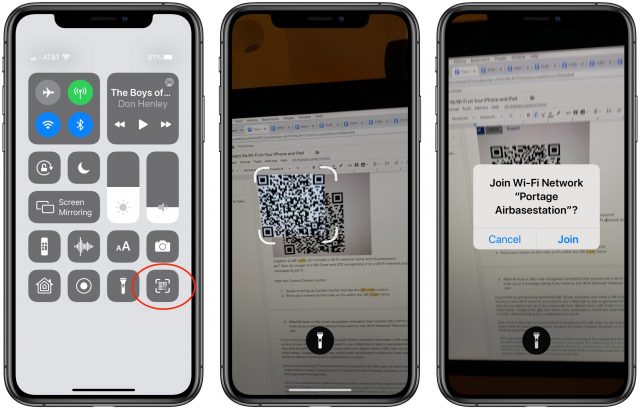

Via het bedieningspaneel

In iOS 13 heeft Apple de mogelijkheden van het bedieningspaneel uitgebreid met een nieuwe manier om de lijst beschikbare wifi-netwerken weer te geven. Zo kom je bij de nieuwe interface:

- Veeg om naar het bedieningspaneel te komen. (Op een iPad of een iPhone X of later veeg je van rechtsboven op het scherm naar beneden. Op oudere iPhones en de iPod touch veeg je naar boven vanaf de onderkant van het scherm.)

- Raak langdurig het netwerk-vak aan om deze uit te klappen.

- Raak langdurig de wifi-knop aan om de lijst met netwerken op te roepen.

- Tik op het netwerk waar je verbinding mee wilt maken.

- Voer zonodig een wachtwoord in.

Je kunt ook onderin op wifi-instellingen tikken om Instellingen > Wi-Fi te openen.

Deze nieuwe methode is niet wereldschokkend, maar hij is ongetwijfeld makkelijker om te vinden, met name omdat je op het toegangsscherm kunt beginnen zonder je telefoon te ontgrendelen.

Via de app Instellingen

Al vanaf de eerste versies van iOS kon je verbinding maken met wifi-netwerken via de app Instellingen:

- Open Instellingen > Wi-Fi.

- Tik op een netwerk-naam onder Netwerken.

- Voer een wachtwoord in als dit wordt gevraagd.

Als het netwerk waarmee je wilt verbinden niet verschijnt, omdat het “afgesloten” of “verborgen” is (een verouderde security-through-obscurity methode die sommige mensen nog steeds gebruiken) tik je op Andere en voer je de netwerknaam en het wachtwoord in.

Om dit proces meer te automatiseren, kun je Vraag om verbinding op Meld of Vraag zetten. In beide gevallen zal je apparaat nog steeds het liefst verbinding maken met een bekend, opgeslagen netwerk. Als er geen bekende netwerken beschikbaar zijn, wordt je echter gevraagd om verbinding te maken met een ander netwerk, als Vraag is geselecteerd. (Apple legt niet uit wat de criteria zijn voor voorgestelde netwerken.) Als je Meld hebt geselecteerd, verschijnt er een lijst met alle netwerken.

Als je een of meer apparaten hebt met Persoonlijke hotspot geactiveerd, krijg je ook een lijstje met persoonlijke hotspots. Bovendien kun je in iOS 13 ook een lijst populaire netwerken te zien krijgen. Dit wordt kennelijk gebaseerd op passieve scans waarmee wordt gekeken op welke netwerken in de omgeving ook andere mensen zijn verbonden. Deze aanpak lijkt een beetje ingrijpend, maar hij gebruikt openbare zend-informatie. Het is mij nog niet gelukt om de lijst met populaire netwerken op te roepen. Het is een van de door Apple genoemde functies van het nieuwste besturingssysteem, maar het bedrijf legt het nergens duidelijk uit.

Apple heeft ook Verbind automatisch met hotspot toegevoegd, als failover-methode. Mocht iOS 13 geen bekend wifi-netwerk vinden, dan zal het Persoonlijke hotspot gebruiken om met een iPhone of een iPad met mobiel internet verbinden die op hetzelfde iCloud-account is ingelogd. iOS 13 kan zelfs Persoonlijke hotspot inschakelen op het andere apparaat als de functie daar uit staat. (In macOS 10.15 Catalina zit een vergelijkbare functie.)

Eén laatste tip. Delen met gezin kan nu integreren met Persoonlijke hotspot. Als je in een Delen met gezin-groep zit, tik je op Instellingen > Persoonlijke hotspot > Delen met gezin. Als Delen met gezin voor persoonlijke hotspot op dat scherm is ingeschakeld, kun je voor ieder lid van je gezin instellen om ofwel automatisch toegang te krijgen of eerst om toegang te moeten vragen. Deze functie zou heel handig kunnen zijn als je met je gezin op pad bent.

Via een contact

Sinds iOS 12 kun je verbinding maken met een wifi-netwerk als iemand in jouw buurt jou in zijn of haar contacten heeft staan en het wachtwoord van het netwerk heeft waarmee je wilt verbinden. Dit is een handige functie als je bijvoorbeeld bij een vriend(in) thuis op bezoek bent en je je op hun netwerk wilt aanmelden. De contactgegevens moeten dan wel het e-mailadres bevatten dat je voor iCloud gebruikt. Zo gebruik je het wachtwoord van een vriend(in):

- Zorg dat je apparaat in de buurt is van haar of zijn iPhone, iPad of Mac, want de functie maakt gebruik van Bluetooth en nabijheid.

- Tik op het netwerk waarmee je verbinding wilt maken.

- Op het apparaat van je vriend(in) verschijnt een wifi-wachtwoord-popup met uitleg met welk netwerk je wilt verbinden en met je naam. Hij of zij moet dan tikken op Deel wachtwoord.

- Het wachtwoord wordt dan veilig en stil naar jouw apparaat gestuurd, dat vervolgens zonder verdere meldingen verbinding maakt met het netwerk.

- Jouw vriend(in) tik op Gereed om het dialoogvenster te sluiten.

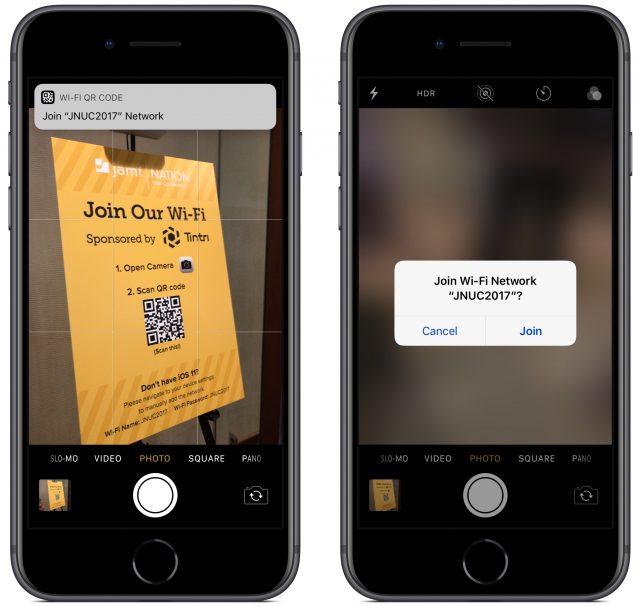

Via een QR-code

In iOS 11 voegde Apple een handige visuele manier toe om netwerk-details met zo min mogelijk moeite te delen, via een QR-code die je scant met de app Camera. Deze manier van hotspot delen, die oorspronkelijk in de Android-wereld werd ontwikkeld, codeert de netwerknaam en het wachtwoord.

Hoewel QR-codes voor wifi niet zo heel veel voorkomen, ben ik ze wel tegengekomen in koffiewinkels en andere plaatsen van samenkomst, waarschijnlijk geplaatst door een liefhebber van QR-codes zoals ik. Sommige beurzen gebruiken ze ook wel om deelnemers te helpen verbinding te maken met het netwerk van de beurs. Je kunt ze ook vinden op sommige wifi-routers, zodat je je eerste verbinding kunt maken zonder eerst het standaard wachtwoord te moeten opzoeken.

Je kunt met een netwerk verbinden via een QR-code door simpelweg de camera van je iPhone of iPad erop te richten. (Instellingen > Camera > Scan QR-codes moet wel aan staan, maar dat is standaard het geval.) Je kunt ook de knop in het bedieningspaneel gebruiken dat in iOS 13 en iPadOS 13 is verbeterd en specifiek naar QR-codes kijkt. (Ga naar Instellingen > Bedieningspaneel > Pas regelaars aan en voeg QR-codelezer toe.)

Om de QR-code van een wifi-netwerk te scannen met de app Camera:

- Richt je camera op de code zodat die geheel zichtbaar is in het scherm.

- iOS herkent de code en toont een wifi-QR-codemelding Verbind met “netwerk naam”. Tik op die melding.

- Tik op Verbind met netwerk.

Om de QR-code van een wifi-netwerk vanaf het bedieningspaneel te scannen:

- Veeg om het bedieningspaneel op te roepen en tik op de knop QR-code.

- Richt je camera op de code, zodat die geheel binnen het QR-codekader valt.

- iOS maakt een mooie animatie van het herkennen van de code die verandert in een wifi-symbool en eindigt in de vraag of je wilt verbinden met het wifi-netwerk “netwerk naam”. Tik op Verbind.

Als je mee wilt doen de lang sluimerende QR-coderevolutie aan te wakkeren en een QR-code wilt maken die je toegang geeft tot je wifi-netwerk, moet je een app of een website gebruiken om die code te genereren. Ik stel de website QiFi voor, die JavaScript gebruikt om de code helemaal in je browser aan te maken zonder dat je gegevens naar een server worden gestuurd. En als je helemaal dol wordt op QR-codes en automatisering wilt bouwen om deze aan te maken, lees dan Charles Edges artikel over dit onderwerp.

Eén waarschuwing moet ik wel geven: het wifi-wachtwoord is in de QR-code niet versleuteld! Dus plaats dergelijke QR-codes niet online en laat ze niet slingeren. Ze zijn echter wel uitstekend voor publieke hotspots of in je huis. Ik overweeg de mijne in te lijsten.

We zijn nu 20 jaar na de introductie van de originele wifi-standaard 802.11b en de term wifi. Het is ook 20 jaar geleden dat Apple VP of Marketing Phil Schiller een enorme stap voor draadloze netwerken zette door op een opblaasbare mat te springen terwijl hij video streamde op Apples eerste Mac met wifi, de schelp-achtige iBook. Wifi-netwerken zijn nu overal, maar het is nog vaak gedoe om met een nieuw netwerk te verbinden. Met meer manieren om verbinding te maken kun je een klein deel van je dag wel vergemakkelijken.

Waarom Apple je toegangscode of wachtwoord vraagt bij een nieuwe login (en waarom dit veilig is)

[vertaling: TK, PAB, JWB]

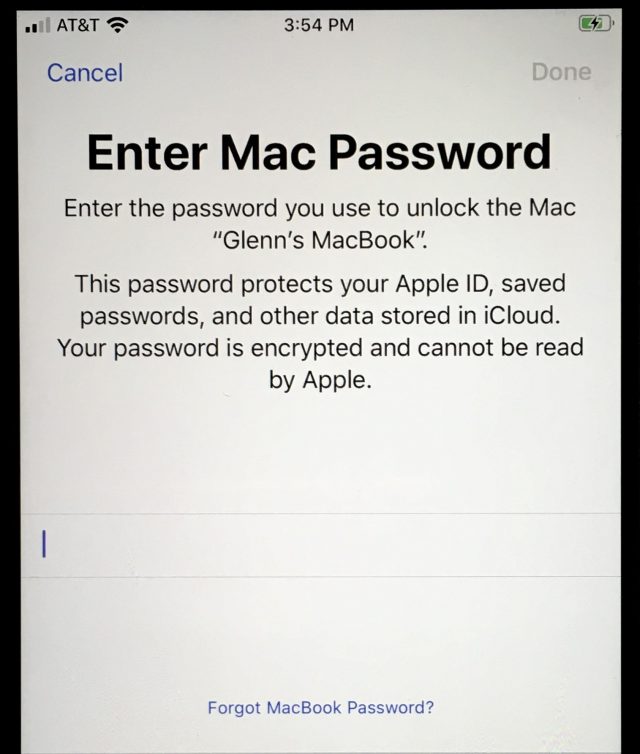

Wie recent een apparaat van Apple heeft geïnstalleerd of een back-up heeft teruggezet en dubbele verificatie op zijn Apple ID heeft ingeschakeld, heeft bij de configuratie misschien een bericht gezien dat in strijd lijkt met hoe je denkt dat Apple omgaat met de privacy van je apparaat en de beveiliging van je account.

Het bericht gaat ongeveer zo: “Voer het Mac-wachtwoord in. Voer het wachtwoord in dat u gebruikt om de Mac ‘naam hier' te ontgrendelen. Dit wachtwoord beveiligt uw Apple ID, opgeslagen wachtwoorden en andere gegevens opgeslagen in iCloud. Uw wachtwoord is versleuteld en kan niet worden gelezen door Apple”. Het bericht kan ook vragen om de toegangscode van je iPhone of iPad.

Klinkt dit niet tegenstrijdig, verwarrend en zelfs gewoon verkeerd? Waarom zou Apple je het wachtwoord of de toegangscode vragen voor een van je andere apparaten? Zou dit oplichterij kunnen zijn? Wat is hier precies aan de hand?

Net zoals Take Control-uitgever Joe Kissell kreeg ook ik met dit probleem te maken bij het voorbereiden van de iOS 13- en iPadOS 13-revisie van mijn langlopende boek over netwerken en beveiliging, Connect and Secure Your iPhone and iPad. (Deze versie heeft een nieuwe, kortere titel, en bevat al de update voor iOS 13.1. Lees het als je op zoek bent naar meer informatie over netwerken, privacy en beveiliging in iOS.)

Ik had dit scherm nog nooit zelf gezien, ook al had ik er vorig jaar al eens over gehoord. Nadat ik de documentatie van Apple had gelezen en er de ontbrekende stukken uit had afgeleid, begreep ik wat er aan de hand is. Het korte antwoord is dat Apple met dit scherm werkt aan de bescherming van je beveiliging, en de uitleg is juist. Maar hij is niet voldoende gedetailleerd (dat zou schermen vol tekst vereisen) om uit te leggen wat er aan de hand is. Hier is de volledige uitleg.

iCloud slaat twee soorten beveiligde gegevens voor je op

Alle gegevens die via iCloud tussen je apparaten worden gesynchroniseerd, zijn onderweg (gewoonlijk via HTTPS) en op de servers van Apple versleuteld. Een deel ervan is beschikbaar in niet-versleutelde vorm als je er via iCloud.com naartoe gaat. Voor dat deel houdt Apple de versleutelsleutels bij die de gegevens beveiligen wanneer zij niet worden gebruikt, en het bedrijf kan die gegevens overdragen aan de autoriteiten als het daartoe wordt verplicht.

Apple maakt bekend welke gegevens worden opgeslagen met versleutelsleutels waarover het bedrijf beschikt. In zeer zeldzame gevallen kan iemand die de versleutelsleutels of de serverbeveiliging van Apple heeft gecompromitteerd, die via iCloud.com toegankelijke informatie uit een transmissie of uit iCloud halen. Het is uiterst onwaarschijnlijk, maar strikt genomen niet onmogelijk.

Deze gegevens zouden ook in gevaar kunnen zijn bij een geslaagde phishing-aanval. Bij phishing volstaat het dat een aanvaller iemand laat geloven dat die gegevens invoert op een legitieme site die het eigenlijk niet is. Er zijn veel soorten phishing-aanvallen, en bij een ernstig type worden frauduleus afgeleverde HTTPS-certificaten verkregen die er helemaal als een legitieme en beveiligde site uitzien.

De aanvaller kan dan eenvoudig je inlognaam en wachtwoord gebruiken om een poging tot inloggen bij iCloud te initiëren en zelfs Apple activeren je een extra inlogtoken te sturen dat wordt gebruikt voor dubbele verificatie, wat, als je het op de phishing-site invoert, door de aanvaller kan worden gebruikt op iCloud.

Natuurlijk zijn er Apple-gebruikers slachtoffer geworden van phishing, hoewel Apple voor zover ik weet nooit heeft last heeft gehad van een aanval met frauduleuze certificaten. Sommige bezoekers van Google-sites kregen enkele jaren geleden meerdere keren met deze vorm van phishing te maken. Sindsdien hebben procedures voor het uitgeven en het volgen van certificaten en de manier waarop browsers controleren op legitiem uitgegeven documenten, dat specifieke risico aanzienlijk verminderd maar niet weggenomen.

Vanwege phishing-risico's heeft Apple ervoor gekozen bepaalde gegevens die het bedrijf als zeer veilig of zeer privé beschouwt, te beschermen met end-to-endversleuteling, waardoor Apple niets weet over de inhoud van de gesynchroniseerde gegevens. Apple bezit geen van de sleutels die nodig zijn om deze gegevens via zijn servers te decoderen. In plaats daarvan bevinden die sleutels zich alleen op afzonderlijke iPhones, iPads en Macs.

Er is een volledige lijst met end-to-endversleutelde diensten op Apples overzichtpagina van iCloud-beveiliging, en hierop staan iCloud-sleutelhanger, schermtijdinformatie, gezondheidsgegevens, wifi-wachtwoorden, het album Personen in Foto's en de crowdsourced locatiegegevens van de nieuwe functionaliteit Find Me. Er zijn waarschijnlijk ook andere stukjes gegevens die interacties tussen apparaten mogelijk maken.

Daarom kan je deze gegevenscategorieën niet bekijken op iCloud.com, alleen met behulp van je apparaten. In wezen fungeert iCloud als een synchronisatieservice zonder kennis van wat het verzendt. Als Apple door een overheid zou worden gevraagd om deze informatie bekend te maken, zou het bedrijf per definitie alleen onleesbare gecodeerde gegevens kunnen produceren. (Deze benadering verschilt van de manier waarop Apple nog gevoeligere gegevens (creditcardnummers, toegangscodes en vingerafdruk- of gezichtsparameters) opslaat in de Secure Enclave van iPhones, iPads en Macs met T2-chips. Die gegevens verlaten de Secure Enclave zelfs niet en veel ervan is opgeslagen in de chip die al onomkeerbaar is getransformeerd via eenrichtingsversleuteling.)

Het iCloud-synchronisatiesysteem van Apple is gebaseerd op cryptografie met openbare sleutels, waarbij gekoppelde sleutels worden gebruikt: één openbaar en één privé. De openbare sleutel kan vrij worden gedeeld en gebruikt door iedereen die materiaal wil coderen dat bedoeld is voor de eigenaar van de privésleutel, die vervolgens die gegevens kan decoderen. Voor iCloud-sleutelhanger en andere net zo gevoelige gegevens laat Apple je apparaten een reeks openbare en privésleutels genereren en onderhouden, die interactie mogelijk maken met de informatie die wordt gesynchroniseerd via iCloud. De apparaten onthullen nooit hun privésleutels en hebben de openbare sleutels van alle andere apparaten die zijn verbonden met een iCloud-account.

De gegevens die op deze manier worden beschermd, worden opgeslagen als afzonderlijke pakketten (bijvoorbeeld een URL, een accountnaam en een wachtwoord als een enkele eenheid) en geïdentificeerd met willekeurige metagegevens die zinloos zijn, behalve om een unieke ID voor elk gegevenspakket vast te stellen. Apparaten in de synchronisatieset van de gebruiker, inclusief nieuw geregistreerde hardware, worden gesynchroniseerd door metagegevens uit te wisselen. Stel dat je iPhone niet de inloggegevens heeft van een website-account dat je zojuist op je Mac hebt gemaakt. De Mac codeert de inloggegevens met de openbare sleutel van de iPhone, die deze via iCloud-synchronisatie ontvangt en vervolgens met zijn persoonlijke sleutel decodeert. Deze aanpak is zowel tekenend als verstandig.

Het moeilijkste is niet om gegevens privé te synchroniseren. Moeilijk is een nieuw apparaat aan deze set toe te voegen. Om te begrijpen hoe dat werkt, moeten we de rol van je iCloud-wachtwoord begrijpen.

Een extra element om te beschermen tegen onderschepping

In Apples iOS 12 security white paper wordt dit systeem uitgebreid uitgelegd en staat vermeld dat het wachtwoord van je iCloud-Apple ID-account zelf kan worden gebruikt om een nieuw apparaat aan te melden. Dat is niet zo zorgwekkend als het klinkt, omdat Apple je wachtwoord niet kent. In plaats daarvan slaat het alleen een gecodeerde vorm van het wachtwoord op. Telkens wanneer je je wachtwoord invoert, wordt er een eenrichtingsversleutelingsalgoritme uitgevoerd dat een groot aantal wiskundige bewerkingen uitvoert (het proces wordt "hashing" genoemd) waardoor het effectief onmogelijk is om het oorspronkelijke wachtwoord te bepalen. (Dit wordt ook gebruikt voor veel gegevens die zijn opgeslagen in een Secure Enclave, zoals je toegangscode.)

Je kan een iCloud-beveiligingscode inschakelen als een 'out-of-band'-element: iets dat nooit op dezelfde manier wordt verzonden als andere gegevens. Out-of-band-elementen worden veel gebruikt om gegevenskaping te blokkeren door een geheim te vereisen dat nog nooit online is gezet. In dit geval is het iets dat jij maakt, of dat Apple voor jou maakt, op het ene apparaat en dat je op een ander invoert.

(Heb je nog nooit gehoord van een iCloud-beveiligingscode? Je bent niet de enige! Het wordt nauwelijks vermeld op de site van Apple en in Apples whitepaper wordt de code niet diepgaand besproken. Ik weet nog dat ik er een jaar geleden eentje gebruikte, en TidBITS-uitgever Adam Engst had er hiervoor nog nooit van gehoord.)

Maar zowel het iCloud-wachtwoord als de iCloud-beveiligingscode heeft een gebrek, en ik vraag me af of Apple om die reden nu om wachtwoorden of toegangscodes van andere apparaten vraagt in je synchronisatieset. De iCloud-beveiligingscode is het zoveelste stukje informatie om te onthouden en mee om te gaan en druist dus in tegen Apples streven naar eenvoud. Hij is ook gemaakt toen iCloud Sleutelhanger de enige set gegevens was die Apple end-to-end heeft beveiligd en gesynchroniseerd via iCloud en voordat zowel tweestapsverificatie en de latere tweefactorverificatie voor Apple ID op het toneel verschenen. Hij is mogelijk niet robuust genoeg om te voldoen aan de huidige beveiligings- en verificatievereisten van Apple.

Wat betreft het iCloud-wachtwoord: daaraan kleven verschillende problemen. Hoewel Apple je iCloud-wachtwoord niet kent, wordt je gecodeerde wachtwoord telkens wanneer je je aanmeldt bij iCloud.com naar Apple verzonden, waar het net lang genoeg wordt vastgehouden om de hash uit te voeren en te testen op de opgeslagen waarde. Het is echter niet ondenkbaar (hoewel het wederom onwaarschijnlijk is) dat het wachtwoord tijdens die verzending kan worden vastgelegd, of via phishing of op een andere manier wordt gestolen. Apple denkt er duidelijk zo over: aangezien het denkbaar is dat het wachtwoord kan worden onderschept, moet Apple zich verdedigen tegen onderschepping alsof het elke dag gebeurt.

Sommige bedrijven hebben geprobeerd de noodzaak om zelfs een gehasht wachtwoord over te dragen te vermijden. AgileBits, bijvoorbeeld, bouwde 1Password.com rond nieuwere browser-coderingsalgoritmen. Geen ongecodeerde wachtwoorden of gegevens worden door AgileBits opgeslagen of ooit naar de browser verzonden. In plaats daarvan voert de browser zelf al het benodigde codeerwerk uit en verzendt die de gecodeerde gegevens naar AgileBits. Na aanmelding verzenden de 1Password.com-servers alleen gecodeerde pakketten naar de browser van de gebruiker, die coderingssleutels lokaal en alleen voor de duur van de sessie bevat.

Apple is met iCloud.com niet overgeschakeld naar deze methode en dus is het logisch dat het bedrijf, in plaats van te vertrouwen op een iCloud-wachtwoord, dat via phishing of op andere wijze zou kunnen worden gestolen, is overgestapt op dit apparaat-toegangscode/wachtwoordsysteem. Apple heeft deze nieuwe aanpak nog niet gedocumenteerd, daarom ben ik niet gedetailleerder over hoe het allemaal werkt. Niets van de tekst op het scherm die gebruikers zien, wordt weergegeven op de ondersteunings- of marketingsites van Apple en er wordt niets over het proces vermeld in het hierboven genoemde whitepaper of elders. Maar ik heb eerder over het proces gehoord van lezers, Take Control-uitgever Joe Kissell zag het onlangs bij het instellen van een nieuw apparaat en ik zag het eindelijk na het upgraden naar iOS 13 op mijn iPhone.

Zo werkt het nieuwe systeem voor zover ik kan bepalen:

- Je logt in met je Apple ID op het apparaat dat je instelt en bevestigt tweefactor-aanmelding. (Bij Apple ID-accounts met alleen wachtwoord, wat Apple ten zeerste ontmoedigt en wat wij afraden, krijg je deze dialoogvensters schijnbaar niet.)

- Op ten minste één van de apparaten in de iCloud-synchronisatieset voegt Apple een gecodeerde versie van de toegangscode of het wachtwoord van dat apparaat toe aan de set gedeelde informatie. De enige informatie die is toegevoegd die Apple kan lezen, is het type apparaat en de naam van het apparaat.

- Apple synchroniseert deze informatie met iCloud en het installatieproces op het nieuwe apparaat trekt het vervolgens naar binnen en vraagt je om de toegangscode of het wachtwoord in te voeren.

- Nadat je de juiste toegangscode of het juiste wachtwoord hebt ingevoerd, dumpt het nieuwe apparaat de toegangscode/wachtwoordgegevens uit de set, in plaats daarvan genereert en vertrouwt het op een nieuw paar coderingssleutels, net als de andere apparaten. Het nieuwe apparaat wordt onderdeel van de vertrouwde reeks apparaten die je end-to-end gecodeerde iCloud-gegevens kunnen synchroniseren.

Het is mogelijk dat Apple de gecodeerde toegangscode en het wachtwoord van de gedeelde sleutel bewaart voor elk apparaat dat zich in de set bevindt. Dat lijkt echter een voortdurend risico, omdat het mogelijk is dat iemand die dat geheim verkrijgt, verdere toegang krijgt.

Wat dit proces lijkt aan te tonen, is dat Apple de toegangscode of het wachtwoord van je apparaat nooit in onversleutelde vorm ziet, verwerkt of opslaat, en de toegangscode of het wachtwoord nooit zonder beveiliging doorgeeft. Alleen jouw Apple ID-accountnaam en wachtwoord, verzonden via HTTPS, zijn nodig als de eerste fase van inloggen bij iCloud, maar niet voor de latere fasen.

Over het algemeen lijkt deze nieuwe aanpak rationeel en veilig. Apple doet er goed aan gebruikers meer vertrouwen te geven in wat er gebeurt door een toelichtingsdocument te bieden, en ik hoop dat Apple diepgaande details zal geven wanneer het het iOS-beveiligings-witboek voor iOS 13 bijwerkt.

Wij leggen uit wat je weten moet over Apple-technologie. |

Vorige aflevering | TidBITS Nederlands | Volgende aflevering