Vorige aflevering | Search TidBITS | Volgende aflevering

TidBITS English | TidBITS Nederlands

TidBITS#1155, 7 januari 2013

- iOS 6.0.2 rekent af met niet nader omschreven wifi-bug in iPhone 5 en iPad mini

- iOS 6.0.2 heeft mogelijk invloed op batterijgebruik

- Google laat Google Sync voor meeste iOS-gebruikers vallen

- Gigabit internet net buiten bereik in Seattle

- De insourcing-hausse en Apples invloed

- Apples beveiligings-inspanningen in 2012

- TidBITS Volglijst: belangrijke software-updates, 7 januari 2013

De Nederlandse editie van TidBITS is een letterlijke vertaling van de oorspronkelijke Engelse versie. Daarom is het mogelijk dat een deel van de inhoud niet geldt in bepaalde landen buiten de VS.

Er is ook een iPhone-versie van TidBITS-NL op <http://nl.tidbits.com/TidBITS-nl-1155i.html>

En als je de volgende koppeling opneemt als bladwijzer in Safari op je iPhone, iPad of iPod touch, heb je altijd de nieuwste aflevering:

<http://nl.tidbits.com/TidBITS-nl-i.html>

- LEZERS ZOALS JIJ! Steun TidBITS en wordt vandaag nog lid!

Zie de voordelen op http://tidbits.com/member_benefits.html

Speciale dank deze week naar John Orban, Bruce Sherman, Stephen

Fortmann en Andreas Schwarz voor hun genereuze bijdrage! - Yojimbo 3.0 van Bare Bones Software: moeiteloze,

betrouwbare informatie-ordener in Mac OS X. Het verandert

je leven, zonder dat de manier waarop je werkt wijzigt.

Probeer het vandaag! <http://www.barebones.com/products/yojimbo/>

- CrashPlan is een eenvoudige, veilige back-up die overal werkt. Maak

back-ups naar je eigen schijf, computers of online. Met de onbeperkte

online back-up, is dit een oplossing die je lang kan aanhouden. Maak

vandaag nog de back-up van je leven! http://crashplan.com/ref/tidbits.html - Nieuw van Smile: PDFpen for iPhone! Onderteken contracten, maak

wijzigingen, vul formulieren in en meer. Met iCloud-opslag kan je pdf's

naadloos bewerken op Mac, iPad en iPhone. Werk met pdf's waar je ook

bent. Verkrijgbaar in de App Store: <http://smle.us/tbpdfpenph>

- Ontdek Fujitsu ScanSnap-scanners - de modernste scan-oplossingen

voor bedrijven van elke afmetng. Maak je leven productiever,

mobieler, papierloos en efficiënt met een ScanSnap

scanner. Lees meer op: <http://www.ez.com/sstb>

- Live Interior 3D: bouw het huis of kantoor van je dromen! Teken

je plattegrond in 2D en schakel naar 3D om je interieur te ontwerpen:

verander meubels, materialen en kleuren naar believen. Ga voor

meer informatie langs <http://www.belightsoft.com/liveinterior>

Dit nummer werd uit het Engels vertaald door:

- Olof Fredrikze

- Henk Verhaar

- Thierry Kumps

- Els Overkleeft

- Jos van den Berg

- Johan Olie

- Dirk Paul Flach

- Hans Riezebeek

- Gerard van Herk

- Paul Bánsági

- Elmar Düren

Verder werkten mee:

- Coördinatie: Renate Wesselingh

- Montage: Elmar Düren

- Eindredactie: Sander Lam

<de contactpagina>

iOS 6.0.2 rekent af met niet nader omschreven wifi-bug in iPhone 5 en iPad mini

Vergezeld van de typische terloopse beschrijving heeft Apple iOS 6.0.2 voor de iPhone 5 en de iPad mini uitgebracht met een oplossing "voor een bug die invloed heeft op wifi". Met zo'n nietszeggende omschrijving valt het niet mee te bedenken welk probleem er nou precies met iOS 6.0.2 opgelost is. Maar er is een lange en heftige discussie gaande (3.155 posts en 485.390 keer bekeken) op het Apple Support-forum die suggereert dat deze reparatie bedoeld is voor een probleem met de iPhone 5 die aangeeft dat er een goede verbinding is met wifi terwijl er toch geen gegevensoverdracht is. Helaas is er een andere lange discussie (2.587 posts en 371.438 keer bekeken) die de ellende met wifi wijt aan iOS 6 zelf omdat het begonnen is na het beschikbaar komen van iOS 6 en voorkomt bij tal van andere apparaten en niet alleen de iPhone 5 en de iPad mini.

Als je een betrouwbare wifi-verbinding hebt, dan adviseren we de over-the-air update (ga naar instellingen > algemeen > Software Update op je apparaat) omdat op die manier alleen de delta-update wordt gedownload die een stuk kleiner is en sneller te installeren. (De download is 51,4 MB voor de iPhone 5 en 32,9 MB voor de iPad mini.) Je kunt ook de volledige update van iOS 6.0.2 via iTunes op je Mac downloaden (die een goede 819 MB groot is).

Houd er echter rekening mee dat sommige mensen beduidend korter met een accu-lading doen nadat ze deze update hebben gedaan (lees "iOS 6.0.2 heeft mogelijk invloed op batterijgebruik", 19 december 2012) en hoewel wifi uit- en weer inschakelen soms voldoende lijkt te helpen is het de moeite waard om nog even te wachten met iOS 6.0.2, behalve als je de wifi-problemen ondervindt die het eventueel verhelpt.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

iOS 6.0.2 heeft mogelijk invloed op batterijgebruik

Ik kan nog niet bewijzen dat het onlangs uitgekomen iOS 6.0.2 voor de iPhone 5 en de iPad mini tot excessief stroomverbruik leidt, omdat de onderbouwing tot nog toe exemplarisch is en het adequaat testen van batterijgebruik nou eenmaal tijd kost. En toch, hoewel er nog te weinig meldingen zijn om te concluderen dat het om een algemeen of wijdverbreid probleem gaat, zijn er nu al drie TidBITS-medewerkers die een onverwacht hoog batterijgebruik melden, binnen 24 uur nadat zij hun iPhone hadden geüpdatet, en een snelle ronde op Twitter bevestigt dat wij niet de enigen zijn met onverwacht lage batterijladingen na de update naar versie 6.0.2.

Wat mijzelf betreft: toen Michael Cohen om 12:30 uur een bericht over dit onderwerp plaatste op ons medewerkers-bulletin stond mijn iPhone 5 op 73 procent. Dat was wel wat laag, gezien het feit dat ik hem nauwelijks gebruikt had, maar ik wist ook niet zeker of ik de dag wel met een volle batterij begonnen was. 90 minuten later echter, om twee uur, zat ik nog maar op 55 procent, en nog eens 90 minuten later, om half vier, was mijn batterij weer 12 procentpunten gezakt, en zat ie op 43 procent. Op het moment dat ik dit schrijf, om half zes, zit ik nog maar op 28 procent, een verlies van 15 procent in twee uur tijd. En ook vanmiddag heb ik mijn iPhone, afgezien van een enkele push-melding van Twitter die het apparaat uit zijn slaapstand haalt, in het geheel niet gebruikt.

Maar het is niet hetzelfde probleem dat de kop opstak bij het upgraden naar iOS 6, dat gerelateerd was aan het feit dat Safari er herhaaldelijk niet in slaagde om bladwijzers met iCloud te synchroniseren (zie "Batterij-leegloop in iOS 6 oplossen", 28 september 2012). Geen van de logbestanden onder Settings > General > About > Diagnostics & Usage > Diagnostics & Usage Data suggereren dat er iets abnormaals aan de hand is.

Vooralsnog denken we, gebaseerd op een paar snelle testjes die Michael heeft gedaan, dat het probleem te maken heeft met een wijziging in het wifi-gedrag. Dat zou in overeenstemming zijn met de summiere toelichting die Apple geeft voor iOS 6.0.2: "Herstelt een bug die kan interfereren met wifi" (zie "iOS 6.0.2 rekent af met niet nader omschreven wifi-bug in iPhone 5 en iPad Mini", 18 december 2012). Michael was in zijn auto gestapt om een tochtje door Santa Monica te maken, waarbij hij langs een groot aantal wifi-toegangspunten reed. Bij aanvang wees zijn batterijmeter 97 procent aan. Bij aankomst op LAX [het internationale vliegveld van Los Angeles, aan dezelfde kant van LA als Santa Monica - nvdv] was zijn iPhone 5 warm en stond hij op 85 procent. Voor de terugtocht schakelde hij zijn iPhone op Airplane Mode, en bij thuiskomst was de telefoon op normale temperatuur en stond hij nog steeds op 85 procent. Nou schakelt Airplane Mode natuurlijk ook alle andere radio's uit, en is dit dus geen bewijs dat het specifiek om wifi-gedrag gaat, maar het is in ieder geval een aanwijzing dat er iets aan de hand is met het draadloze communcicatiegedrag van iOS 6.0.2. Vervolgens heb ik op mijn iPhone 5 wifi handmatige uit- en weer aangezet, en het lijkt erop dat dat in mijn geval het probleem heeft opgelost.

Op dit moment adviseren wij dan ook om als je op je iPhone 5 of iPad mini met iOS 6.0.1 geen wifi-problemen hebt, niet naar iOS 6.0.2 te upgraden totdat er meer over dit gedrag bekend is. Als je wel wifi-problemen ondervindt zou een upgrade die kunnen oplossen, met als bijkomend nadeel een mogelijk risico voor wat betreft je batterijgebruik. Heb je al geüpgraded, dan is het wellicht verstandig om je stroomverbruik in de gaten te houden. Mogelijk moet je je telefoon vaker opladen om er de hele dag gebruik van te kunnen maken.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

Google laat Google Sync voor meeste iOS-gebruikers vallen

Op de Help-pagina's van Google wordt het gebruik van Google Sync, dat gebruikmaakt van de Exchange ActiveSync-technologie van Microsoft voor het synchroniseren van mail, contactpersonen en agenda's, al een tijdje afgeraden. Nu is het toekomstbeeld van het synchroniseren van apparaten met de diensten van Google duidelijk geworden, zij het niet echt rooskleurig: op een pagina met de titel "Google Sync End of Life", deelt de onderneming het volgende mee: "Vanaf 30 januari 2013 zullen de consumenten geen nieuwe apparaten meer kunnen instellen met Google Sync". In plaats daarvan wordt de gebruikers gevraagd om nieuwe apparaten in te stellen met de volgende protocollen voor het synchroniseren van apparaten: IMAP voor e-mail, CardDAV voor contactpersonen en CalDAV voor agenda's.

Voor wie zijn apparaten al heeft ingesteld voor gebruik met Google Sync wordt het einde van de wereld nog voor onbepaalde duur uitgesteld: in hetzelfde document verklaart Google dat de dienst zal blijven werken voor huidige Google Sync-apparaten, en dat Google Sync nog steeds zal worden aangeboden voor nieuwe gebruikers van Google Apps voor Ondernemingen, Onderwijs en Overheid. (Merk op dat we geen goede manier hebben gevonden om een gewoon Gmail-account te converteren naar een Google Apps-account. Bovendien is Google Apps ontworpen voor organisaties met meerdere gebruikers. Er lijkt geen optie voor individuele gebruikers te bestaan.)

Ofschoon Google Sync nooit uit bèta is geraakt, is het in iOS de enige synchronisatiemethode voor Gmail-accounts met push e-mail voor iOS-apparaten. De open-standaard IMAP-dienst van Google biedt dit niet. In de begindagen van iOS (voor het zelfs nog maar bekend stond als iOS) stonden mensen met een apparaat die push e-mail wilden en zowel Gmail-accounts als Exchange-accounts hadden (deze laatste misschien via het werk of school) voor een moeilijke keuze: het besturingssysteem liet maar één Exchange ActiveSync-account per apparaat toe, waardoor de eigenaars moesten kiezen welk account ze op hun apparaten wilden gebruiken. Recente versies van iOS hebben voorzien in meerdere Exchange ActiveSync-accounts op één apparaat, zodat gebruikers meerdere Gmail- en Exchange-accounts op hun apparaten konden instellen en voor allemaal push e-mail konden krijgen. Dat waren hoogdagen.

En die dagen lopen op hun einde. In feite zijn die dagen al voorbij voor gebruikers van Google Calendar: Google Calendar Sync werd afgesloten voor nieuwe (niet betalende) gebruikers op 14 december 2012, ofschoon het nog zal blijven werken voor wie het al heeft ingesteld op zijn apparaten. Nieuwe gebruikers zullen CalDAV-accounts moeten instellen om toegang te hebben tot hun Google-agenda's op iOS-apparaten. Dat kunnen ze natuurlijk via de Gmail setup-assistent in iOS zoals beschreven in het actuele Agenda-helpdocument van Google. Wie zijn Google-contactpersonen in iOS via CardDAV wil synchroniseren kan ook de Gmail setup op zijn apparaten gebruiken zoals beschreven in het Contactpersonen-helpdocument van Google, ook al blijft Google Sync voor contactpersonen nog tot eind januari 2013 beschikbaar voor nieuwe gebruikers.

Het feit dat Google nu open protocollen voor mail, contactpersonen en agenda's ondersteunt is natuurlijk positief, maar er is ook een keerzijde. Zoals ik al eerder opmerkte biedt IMAP geen mogelijkheid voor push e-mail, en iOS-gebruikers zullen dan ook een ophaalschema voor hun mail op hun apparaten moeten instellen om tijdig op nieuwe berichten te worden gewezen. En met CalDAV in plaats van Google Calendar Sync zullen nieuwe agenda-uitnodigingen alleen worden gezien wanneer de gebruikers de Agenda-app op hun apparaat openen. CalDAV pusht ze niet.

Voor wie een nieuw iOS-apparaat heeft en er push e-mail van Gmail op wil krijgen, komt het einde snel dichterbij: je hebt nog tijd tot eind januari 2013 om het in te stellen.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

Gigabit internet net buiten bereik in Seattle

Op 13 december 2012 kondigde de stad Seattle een doorbraak aan in een voordien opgeborgen plan om internetdiensten via glasvezel rechtstreeks tot in woningen en ondernemingen te brengen. Een partnerschap met een private onderneming, Gigabit Squared, en de Universiteit van Washington zal gebruikmaken van een glasvezel-backbone die de stad gedurende vele jaren heeft aangelegd voor haar eigen behoeften, en die ze ook leaset voor county-, staats, federale en schoolaangelegenheden in Seattle. Een vorig plan had de uitgifte van revenue-backed bonds voorgesteld om het plan rechtstreeks te financieren.

Maar in het begin zal de dienst geen dekking voor de volledige stad bieden. Het programma zal van start gaan in 12 buurten met ongeveer 50.000 woningen en ondernemingen, en zal rechtstreeks worden aangesloten op individuele gebouwen: dit is fiber-to-the-home (FTTH) of fiber-to-the-premises. De dienst zal ook gebruikmaken van gigabit draadloos internet (over gelicentieerde specifieke frequenties) om het signaal binnen het dekkingsgebied te verspreiden met behulp van uiterst gerichte zichtlijntransmissies naar dichtbijzijnde gebouwen met meerdere woningen, zoals appartementen en ondernemingen. Er is ook een vage beschrijving van een draadloze cloud met hoge snelheid in bedekte gebieden, maar het is nog niet duidelijk of het hier om wifi of iets anders gaat. Al deze diensten bieden een symmetrische doorvoer, met dezelfde snelheid upstream als downstream.

Het interessante van dit voorstel zoals het nu bekend is, is dat het geen "triple-play" dienst is met breedband, video en spraak. Sommige ondernemingen bieden een "quad play" aan met ook een gsm-dienst. ("Play" is hier een metafoor uit het baseball: een onderneming biedt een triple play aan om in de sector te "winnen".) Tot nu toe waren de meeste projecten met glasvezel op het vlak van de stad, hetzij met privépartners, hetzij van de stad of gepaste openbare nutsvoorzieningen, toegespitst op triple play.

De triple-play aanpak vereist echter dienstverlening. In plaats van één grote, domme internetpijp, krijgt video, net als telefoon, een eigen stuk breedband. Deze dienstverlening is ontworpen om de kwaliteit te bieden die vergelijkbaar is met het hebben van een speciale kabel (zoals kabel-tv of een bedrade telefoonlijn). Dat is niet langer nodig met een gigabit service of zelfs met een betrouwbare 25 tot 50 Mbps service. Zolang je maar niet afhankelijk bent van een permanent aanbod van televisieprogramma's op meerdere kanalen, zoals kenmerkend is voor kabel en satelliet. Telefoneren kan ook gemakkelijk vervangen worden door Skype, Vonage en andere services. (Voor meer over slimme en domme pijpen, lees "Nieuw sociaal netwerk App.net streeft naar meer dan chats en ads", 28 augustus 2012.)

Het plan van Seattle kan ook een poging zijn om te vermijden dat er te veel ontwrichting in één keer is. Als het gigabit plan niet met de kabelbedrijven concurreert, is er nog steeds werk voor Comcast. Ook kun je je voorstellen dat Comcast werk moet maken van tarieven en hogere bandbreedte zoals die op sommige markten worden aangeboden. CenturyLink, de huidige telefoonmaatschappij in Seattle, heeft geen plan om glasvezel aan te leggen in huizen en bedrijven. Hun DSL-aanbod is langzaam en onvoorspelbaar. Het heeft een 'glasvezel naar de wijk' (fiber-to-the-neighborhood - FTTN) plan dat naar verluidt 12 tot 24 Mbps ruwe doorvoer brengt. De prijzen kunnen echter niet concurreren met kabel. Huishoudens laten hun vaste lijnen steeds meer vallen. DSL was niet in staat bij te blijven met kabelmodems en maakt geen enkele kans vergeleken met glasvezel.

Voor degenen die een probleem hebben om bij te houden wie tegenwoordig de telefoonmaatschappij is: US West was de Baby Bell voor zowel het grootste deel van de staat Washington als een deel van de noordwestelijke en een paar andere verspreide staten. QWest nam US West over en ging daarna zelf op in CenturyLink. CenturyLink was ooit een voornamelijk plattelandse telefoonmaatschappij, bekend als CenturyTel, maar nam Sprints afgesplitste vastelijnbedrijf, Embarq en daarna Qwest over. Verizon is ook aangespoord om hun vaste lijnen te verkopen. Bedrijven van vaste lijnen zijn op sterven na dood.

Je zou denken dat telefoonmaatschappijen bij uitstek geschikt zijn om glasvezel naar woonhuizen te brengen, maar ze concentreren zich nu allemaal op de snelle groei en winsten in mobiel en breedband. AT&T heeft zijn U-verse FTTN. Zij krijgen goede recencies maar hebben slechts 7 miljoen breedband-abonnees in het grote verzorgingsgebied van AT&T (van de ongeveer 30 miljoen locaties waar het beschikbaar is) en er zit geen groei in. De baas van de firma zei zojuist dat zij min of meer klaar zijn met de opbouw van het aanbod. Verizons FTTH-service, FiOS, zou gigabit kunnen brengen maar doet dat niet. FiOS' aanbod van 300Mbps down/65 Mbps up kost $ 210 per maand, veel hoger dan gigabit service in steden die FTTH al hebben ingevoerd. Verizon heeft ook min of meer gezegd dat ze FTTH niet zullen uitbreiden. Ze hebben maar ongeveer 3 miljoen klanten van de 15 miljoen voor wie de service beschikbaar is.

Het genot van gigabit internet is natuurlijk de onbeperkte toegang, maar het gaat niet noodzakelijkerwijs over het huidige internet. Zoals ik onlangs schreef in de Economist , waarbij ik de bespreking door Cyrus Farivar in Ars Technica aanhaalde, kunnen de meeste websites en services op dit moment ofwel de gigabit verbindingen niet bijbenen of hebben ze simpelweg niets om de pijp te vullen. Als je alleen maar een paar Mbps nodig hebt om de best mogelijke HD-film streaming over internet te krijgen, geeft de gigabit service je de garantie dat je dat altijd kan krijgen, ervan uitgaande dat de verbinding met Netflix, Amazon of anderen onbelemmerd is. (Voor back-ups en andere gigantische gegevensoverdrachten blinkt gigabit al uit).

Nee, gigabit internet maakt de weg vrij voor de volgende grote stap: welke services zich ontwikkelen voor klanten die altijd enorme brandbreedte beschikbaar hebben, of het nu gaat om kwalitatief superhoge tweezijdige teleconferentie voor telewerkers en externe kantoren (iets dat tegenwoordig met een beperkte kwaliteit gedaan kan worden), de levering van Blu-ray-kwaliteit video als tijdelijke downloads van 50 GB die maar een paar minuten duren of kunnen worden gebrand op een Blu-ray schijf voor toekomstig gebruik, of hogebrandbreedte gaming met meer real-time interactie bij hogere resolutieweergave. Op korte termijn is het voldoende om altijd de hoogst mogelijk snelheid van een site of dienst te krijgen.

Het irriteert me dat ik niet in één van de 12 eerste wijken woon. Ik ben echter niet ver weg: op een steenworp afstand van de Universiteit van Washington en aan de noordzijde van één van de grote wijken ten zuiden van de universiteit. Ik zal gewoon moeten wachten en treuren over mijn "schamele" 25 Mbps kabel connectie. Dit is op zichzelf de afgunst van velen in Seattle die het met een tweederangs kabelbedrijf of CenturyLink moeten doen. Dat deel van de stad krijgt natuurlijk als eerste glasvezel en zij zullen mij dan de baas zijn. In elk geval zullen Jeff Carlson en Agen Schmitz (de andere leden van de TidBITS staff in Seattle) ook voorlopig geen coverage krijgen. Ze zouden er nooit over ophouden.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

De insourcing-hausse en Apples invloed

Charles Fishmans uitstekende artikel "The Insourcing Boom" in The Atlantic maakt nauwelijks gewag van Apple - slechts éénmaal "gestroomlijnd als een iPhone" om een ontwerp-ideaal op te roepen - maar het ethos van het bedrijf is overal in het stuk terug te vinden.

Fishman beschrijft hoe General Electric de productie van sommige producten zoals wasmachines en koelkasten van China terug naar de Verenigde Staten heeft verplaatst. Op het eerste gezicht lijkt dit absurd, omdat we allemaal weten dat de loonkosten in de Verenigde Staten veel hoger zijn dan in China (ongeveer 30 werknemers in China voor de prijs van één werknemer in de Verenigde Staten, merkt hij op). Maar het blijkt dat arbeid niet langer de belangrijkste factor is: de olieprijzen zijn het afgelopen decennium gestegen, waardoor het veel duurder is geworden om goederen per boot te vervoeren. De vijf weken die het doorgaans duurt om te reizen tussen continenten is nu de zwakke schakel geworden, omdat de markt snellere revisies van producten eist.

Maar wat echt cruciaal blijkt te zijn is het ontwerp. Toen ze een waterkoker genaamd de GeoSpring in hun eigen fabrieken (die jarenlang grotendeels leeg zijn gebleven) wilden maken, realiseerden de technici van GE zich dat het feitelijke bouwen van het ding een puinhoop was.

De GeoSpring leed aan een geavanceerd-technologische variant van het "IKEA-syndroom". Hij was zo moeilijk samen te stellen dat niemand in die grote ruimte hem wilde maken. In plaats daarvan herzagen zij het ontwerp. Het team elimineerde 1 op de 5 onderdelen. Het wist de materiaalkosten met 25 procent terug te dringen. Het elimineerde de wirwar van buizen die niet eenvoudig gelast kon worden. Door rekening te houden met de arbeiders die de waterkoker zouden moeten gaan samenstellen - feitelijk door ze aan tafel uit te nodigen en naar het ontwerp te laten kijken terwijl het getekend werd - wist het team het aantal arbeidsuren dat nodig is om de waterkoker samen te stellen terug te brengen van 10 uur in China tot 2 uur in Louisville.

Aan het einde was er geen onderdeel meer hetzelfde, aldus Nolan.

Er gebeurde dus iets grappigs met de GeoSpring onderweg van de goedkope Chinese fabriek naar de dure fabriek in Kentucky: de materiaalkosten gingen omlaag. De vereiste arbeid om het te maken werd minder. De kwaliteit verbeterde. Zelfs de energie-efficiëntie ging omhoog.

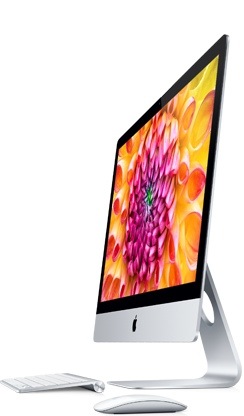

Zelfs wanneer je Apple alleen kent door zijn producten, weet je dat dit bedrijf design hoog in het vaandel heeft staan. Design is het bedrijf. En hoe de iPhone er uitziet, of hoe dun de nieuwste iMac is, is slechts een klein aspect van het ontwerp van het product.

Om hun producten zo flitsend en mooi te maken als ze zijn, moet Apple ook het productieproces van de apparaten ontwerpen. De manier waarop een iPhone 5 in elkaar past en zijn afwerking zijn ongeëvenaard: zo wordt een ten dele samengestelde iPhone 5 met hoge resolutie-camera's gescand, vervolgens worden op deze foto precieze afmetingen bepaald, zodat de machine kan kiezen welk van de 725 versies van één volgend onderdeel hierin het beste past. Je kunt een filmpje over de iPhone hier bekijken (vanaf 4:31).

In de documentaire "Objectified", vertelt Jonathan Ive, hoofd van Apples ontwerpafdeling, dat een groot deel van de tijd tijdens het maken van een een nieuw productontwerp gaat zitten in het bouwen van de machines en processen die het apparaat daadwerkelijk maken. Apple heeft bijvoorbeeld speciale machines ontworpen die van één enkele plaat aluminium de precies in elkaar passende frames maken die samen MacBook Air- en MacBook Pro-laptops vormen. Dat de hele ombouw uit één stuk bestaat zorgt voor stevigheid, terwijl de keuze voor aluminium het gewicht laag houdt.

(Apple zelf is een belangrijke bron voor dit achter de schermen-materiaal, waaruit je ook kunt opmaken dat Apple zich ervan bewust is hoeveel concurrentievoordeel dit productieproces het bedrijf oplevert. Nadat je een iPhone 5 hebt vastgehouden, voelt eigenlijk elk ander toestel dat je kunt krijgen als goedkoop plastic.)

Kortom, Apple kent al jaren het voordeel van het zelf ontwerpen van systemen en processen die naadloos aansluiten bij de eigen producten. En toch vindt bijna alle productie plaats in China

Fishman heeft het ook over de enorme afstand tussen de ontwerpers en systeembouwers in Amerika, en de mensen die het apparaat in elkaar zetten in China. En het gaat hier niet slechts om een taalprobleem.

Het ontstaat langzamerhand. Als je de eerste broodrooster of waterkoker naar een fabriek aan de andere kant van de oceaan stuurt, dan weet je nog precies hoe het ding gemaakt wordt. Je zat zonet nog middenin het maakproces: gisteren, vorige maand, vorig kwartaal ... Maar als het product langzamerhand verandert, als de technologie evolueert, met het verstrijken van de jaren, na iedere verplaatsing van het proces naar een andere fabriek op zoek naar lagere arbeidskosten, groeit langzamerhand de kloof tussen de mensen die de producten in een creatief proces creëren en degenen die ze assembleren, totdat de kloof zo breed is als de Stille Oceaan.

Apple heeft hier nog een redelijke voorsprong, voornamelijk doordat het bedrijf er zoveel geld tegenaan kan gooien. Er zijn Apple-mensen fysiek aanwezig in de fabrieken, en deze hebben meegebouwd aan (waarschijnlijk) 's werelds meest geavanceerde leveringsketen. Toen de huidige directeur van Apple, Tim Cook, nog verantwoordelijk was voor de afdeling Operations liep hij eens tegen een lastig probleem in de productie aan. Hier is de weergave in een artikel van Adam Lashinsky voor CNN:

"Dit is helemaal fout", zei Cook tegen de aanwezigen. "Iemand zou NU in China moeten zitten om hierop te sturen". Dertig minuten later, in dezelfde vergadering kijkt Cook een belangrijke leidinggevende bij Operations, Sabih Khan aan, en vraagt, zonder emotie: "Waarom ben jij nog hier?"

Khan, nog steeds een van Cooks sleutelfiguren bij Apple, stond onmiddellijk op, reed naar San Francisco International Airport, en boekte (zonder zelfs maar andere kleren aan te trekken) een vlucht naar China. Een enkele reis, volgens mensen die de situatie van dichtbij meemaakten.

Apple vermijdt ook de vertraging die het proces van op de markt brengen vaak met zich meebrengt, door nieuwe producten rechtstreeks vanaf de fabriek naar de consument te verschepen. Op het moment dat je bijvoorbeeld een bestelling plaatst voor een nieuw model iPad, dan kan je zijn tocht van de fabriek naar de VS volgen met een track-and-tracenummer van FedEx of UPS. Er worden vele (honderden?) 747-ladingen vol geladen, zodat mensen hun aankoop nog op de dag dat het apparaat uitkomt in handen kunnen hebben. Dit is ongelooflijk duur, maar Apple heeft hier genoeg geld voor klaarliggen, heeft de marges om het zich te kunnen veroorloven, en miljoenen klanten betalen er graag voor. (Hier zien we trouwens nog een gebied waar ontwerpkunst van levensbelang is: het is niet toevallig dat de verpakking van Apple-producten door de jaren heen steeds kleiner geworden is. Kleinere doosjes betekenen dat je er meer op een pallet kunt laden, wat zich vertaalt in de mogelijkheid om honderden extra apparaten op één enkele vlucht te laden, waarmee de brandstofkosten per apparaat weer lager worden.)

Tim Cook is een logistiek genie, en hij is zich ongetwijfeld bewust van de argumenten die Fishman te berde brengt in zijn artikel over het terughalen van productie naar eigen land. Het is ook geen verrassing dat Cook in een gesprek met Brian Williams van NBC zei, dat Apple van plan is, al in 2013 één van zijn huidige Mac-modellen in de VS te produceren. Als ik kijk naar de enorme ervaring die het bedrijf in de loop der jaren heeft opgebouwd in het ontwerpen van zijn eigen productieprocessen, twijfel ik er geen moment aan dat Apple dezelfde kracht zal aanwenden om een oplossing te vinden voor productie in eigen land.

Het artikel van Fishman is een vooruitblik op een prachtig nieuw hoofdstuk in de geschiedenis van fabricage in Amerika. Hoewel dit artikel al een paar weken uit was toen Cook zijn uitspraken deed, is het één op één te vertalen naar het verhaal van Apple.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

Apples beveiligings-inspanningen in 2012

Apple heeft de beveiliging van zijn producten over de gehele lijn bezien nu beter geregeld dan ooit - in elk geval in de acht jaar durende periode dat ik me er schrijvend mee bezighoud. Belangrijk, want er zijn op veiligheidsgebied ook meer uitdagingen dan ooit.

Toen ik begon met schrijven over de beveiliging van Apple-producten zag het er niet best uit, maar dat had op zich niet veel betekenis. Het zag er niet best uit omdat beveiliging geen prioriteit had bij het bedrijf en er slecht ingespeeld werd op opspelende problemen. Daardoor was het platform kwetsbaar voor aanvallen. Dat betekende uiteindelijk weinig omdat die aanvallen nooit plaatshadden. Ondanks al mijn gezeur over het gebrek aan beveiliging bleef dat voor veel mensen abstract omdat er eigenlijk geen echte problemen waren.

Naast gebruikers van Mac OS X waren er erg weinig mensen die .Mac gebruikten, de iPhone was splinternieuw en een gesloten systeem, iOS had nog niet eens een naam, er was nog geen iPad, iPods konden alleen nog muziek afspelen en Apple-producten werden nog bijna volledig verbannen uit bedrijven.

Vandaag de dag is Apple qua populariteit het tweede merk van de wereld, na Coca-Cola. Het is bovendien een van de meest winstgevende bedrijven, met enorme verkopen in smartphones, laptops en tablets (feitelijk een categorie waarin Apple de toon heeft gezet) en 85 miljoen gebruikers voor de dienst iCloud. Nooit eerder waren er zoveel mensen afhankelijk van de beveiliging van dit bedrijf uit Cupertino.

Deze populariteit is natuurlijk niet aan de media, beveiligingsonderzoekers en criminelen voorbij gegaan. Het kleinste beveiligingsprobleem van Apple krijgt meteen veel aandacht, vergelijkbaar met een lokale krant die ouders vertelt dat het water in de buurt vergiftigd is. 2012 was ook het jaar waarin de eerste wijdverspreide (maar gelukkig niet schadelijke) Mac-malware verscheen. "BYOD" (bring your own device) is het belangrijkste aandachtspunt bij de beveiliging van bedrijven, vooral door de wens van veel gebruikers dat hun organisaties iPhones, iPads en Macs ondersteunen. In alle vergaderingen die ik bijwoon over IT in bedrijven zijn inmiddels Macs en iPads aanwezig, of ze nu officieel ondersteund worden of niet.

Dit is een groot verschil met de situatie van een paar jaar terug. Apple is klaar voor deze situatie, maar er zijn nogal wat bedrijven die moeite hebben de balans te vinden tussen een gesloten bedrijfscultuur en meedoen in de IT-wereld van vandaag de dag. Laten we eens beschouwen wat Apple gedaan heeft met OS X, iOS en de cloud-diensten.

OS X -- Het is niet verrassend dat OS X 10.8 Mountain Lion de veiligste versie van OS X tot nu toe is, want het is de nieuwste versie. Maar Mountain Lion bracht ook een belangrijk nieuw element in beveiligingsland om de beveiliging op een hoog niveau te kunnen houden ondanks de groeiende populariteit van het platform.

Gatekeeper (waarover ik uitgebreid schreef in "Gatekeeper op de Mac slaat de deur in het gezicht van malware-epidemieën", 16 februari 2012) is een nieuwe mogelijkheid van OS X die ontworpen is om malware serieus dwars te zitten. In de standaard instelling van Gatekeeper kun je alleen programma's draaien die gedownload zijn uit de Mac App Store, of die een digitale handtekening van de ontwikkelaar hebben met een sleutel afkomstig van Apple. De meeste wijdverspreide malware gaat uit van de situatie waarbij gebruikers verleid worden om onveilige apps te installeren, en dit is voor dat geval een serieuze drempel.

Applicaties uit de Mac App Store moeten nu in een afgeschermde omgeving draaien, een "zandbak", en een onderzoek door Apple ondergaan. Hierdoor is de kans dat een kwaadwillende app het redt tot in de Mac App Store flink verkleind, laat staan de kans dat er daadwerkelijk schade op je Mac wordt aangericht. Het gebruik van zandbakken op andere platforms als iOS is een effectieve strategie gebleken om de kosten van het maken van malware flink te verhogen, zelfs als de zandbak niet werkt. Ook apps die zelfstandig verspreid worden met een digitale handtekening van Apple verhogen die drempel flink, omdat het het besturingssysteem helpt met het vinden van apps waarmee geknoeid is.

Het toepassen van een zandbak is niet erg populair onder ontwikkelaars, maar zoals ik al schreef in "Antwoorden op vragen over sandboxen, Gatekeeper en de Mac App Store" (25 juni 2012) is het een essentieel gereedschap in het beschermen van gebruikers, en het opgeven van wat functionaliteit is een redelijk offer. Het betekent helaas wel dat ook andere nadelen van het werken met de Mac App Store onderdeel van het leven van Mac OS X-ontwikkelaars zijn geworden.

Gatekeeper zal niet alle problemen voorkomen. Ik ben ervan overtuigd dat er nog steeds Mac -ebruikers zullen zijn die in de verleiding komen om malware te installeren, maar er zullen wel andere strategieën gekozen moeten worden. En omdat het op het internet van vandaag de dag gewoon om geld draait, is het daardoor een stuk minder aantrekkelijk.

Gatekeeper is slechts een van een aantal beveiligingsmogelijkheden die zijn ingebouwd in OS X. FileVault 2 (sinds 10.7 Lion) versleutelt op de achtergrond harde schijven, ter bescherming van de gegevens in geval van verlies. Vergeleken met het originele FileVault is versie 2 een enorme verbetering. Zo veel beter zelfs, dat Apple er wellicht goed aan had gedaan het programma een nieuwe naam te geven, om zo alle negatieve ervaringen met de oude versie te doen vergeten. Onder Mountain Lion kan FileVault 2 nu ook externe harde schijven versleutelen. En met een beetje extra werk zelfs Time Machine back-ups. Je kunt FileVault ook combineren met Find My Mac om een verloren harde schijf op afstand te wissen. Dit kan echter gevaarlijk zijn ingeval iemand toegang heeft tot je iCloud-account en je geen recente back-up hebt (lees "Kijk naar TidBITS Presents "Protecting Your Digital Life"", 22 augustus 2012).

Voor wat betreft het besturingssysteem zelf heeft Mountain Lion ASLR (Address Space Layout Randomization) uitgebreid naar de kernel. ASLR is een krachtig instrument om te voorkomen dat zwakke plekken in het besturingssysteem worden gebruikt voor een aanval. Voor de processoren in nieuwe Macs (de Core i5 en i7) heeft Mountain Lion extra geheugenbescherming toegevoegd. Deze processoren bieden leveranciers van besturingssystemen zoals Apple de mogelijkheid om het aanvallers nog moeilijker te maken.

Bovendien liet Apple in 2012 zien dat het in staat is om moeilijke beslissingen te nemen als het gaat om de bescherming van gebruikers tegen de meest voorkomende aanvalsvormen. Als antwoord op de infectie met de malware Flashback eerder dat jaar (lees "Hoe detecteer je de nieuwste varianten van de Flashback Malware? Hoe bescherm je je computer?", 5 april 2012), begon Apple de teugels aan te halen ten aanzien van de twee meest gebruikelijke bronnen van malware-infecties via webbrowsers: Java en Adobe Flash.

Java is een zeer veel voorkomende bron van infecties bij Macs, Windows-pc's en ieder ander apparaat waar het op draait. Java-applets zijn makkelijk in te bouwen in web-pagina's en draaien daardoor meestal in de webbrowser. Java is ook moeilijk gescheiden te houden (zandbakken) van de rest van het besturingssysteem. En zo kan een 'goed foute' Java-applet makkelijk de meeste bezoekers infecteren (zij het in het algemeen op platform-specifieke basis). Dit was in het bijzonder kwalijk voor Macs omdat Apple zijn eigen versies van Java slecht op orde had. Apples Java liep soms weken of maanden achter op reparaties en verbeteringen in de officiële versie en gaf zo potentiële aanvallers vrij spel.

Toen Java-aanvallen zoals Flashback begonnen toe te nemen, nam Apple een drietal belangrijke maatregelen via updates. Allereerst schakelde Apple Java uit, niet alleen in Safari maar in iedere webbrowser voor de Mac. Je moest het zelf specifiek aanzetten. En zelfs in dat geval werd Java na 90 dagen weer uitgeschakeld als er geen Java-applets werden gebruikt. Ten tweede stopte Apple geheel met het installeren van Java op de Mac, hoewel het nogal gebruikelijk is voor gebruikers om het zelf weer toe te voegen. Ten derde legde Apple de verantwoordelijkheid voor Java-updates op de Mac weer bij Oracle. Mac-gebruikers ontvangen nu updates op hetzelfde moment als alle andere besturingssystemen. Java wordt nu standaard niet geïnstalleerd op de Mac, geblokkeerd in je browser tenzij je het zelf aanzet en gebruikt, en tijdig geüpdatet.

Vervolgens breidde Apple vergelijkbare beveiligingsmaatregelen uit naar Adobe Flash, eveneens een bron van browser-infecties. Hoewel Flash al jarenlang niet meer standaard werd meegeleverd, werd het door vrijwel alle gebruikers geïnstalleerd en zelden geüpdatet. Apple en Adobe werkten (min of meer) samen om dit probleem op te lossen. Recente versies van Flash hebben een eigen updater om ervoor te zorgen dat gebruikers de laatste, verbeterde versie hebben (lees "Flash Player 10.3.181.26", 23 juni 2011). Omdat veel Mac-gebruikers nog niet de versie met ingebouwde updater gebruikten, schakelde Apple via een beveiligingsupdate deze versies uit om zo de gebruikers min of meer tot updaten te dwingen.

De effectiviteit van deze maatregelen kan moeilijk worden overschat. Onze Macs zijn goed beveiligd tegen verlies dankzij FileVault. De combinatie van Gatekeeper, de Mac App Store, het gebruik van gesigneerde code door geïdentificeerde ontwikkelaars, en zandbakken verhoogt de kosten om malware op een Mac te krijgen dramatisch. De voortdurende verbeteringen in de beveiliging van het besturingssysteem zelf verlagen de kansen op succes van aanvallers. En door de blootstelling aan Java en Flash in de webbrowser te verminderen, zijn de kosten om Mac-gebruikers via deze weg aan te vallen aanzienlijk hoger.

Met Mountain Lion en voortdurende beveiligings-updates heeft Apple laten zien waar het heen wil. Het bedrijf wil niet alleen het besturingssysteem steviger maken, het wil ook risicovol gebruikersgedrag aanpakken. Deze aanpak kan niet iedere aanval stoppen, ook niet iedere massaal ingezette aanval. Maar zelfs bij een groeiend marktaandeel is het moeilijk voor te stellen dat Macs ooit een langlopende malware-epidemie te verduren zullen krijgen. De belangrijkste conclusie is dat al deze technologieën erop zijn gericht om de productie en inzet van malware zo onaantrekkelijk mogelijk te maken.

iOS -- Er is een korte versie en een lange versie van het beveiligingsverhaal van iOS. De korte versie? iPads en iPhones zijn de veiligste digitale apparaten voor de gewone consument die er zijn. Ze hebben nog nooit op grote schaal last gehad van malware, digitaal misbruik of een geslaagde overname. Niets. Nul. Nada.

De lange versie? Het iOS is zeker niet immuun voor beveiligingsrisico's. Honderd procent veiligheid bestaat niet, en iOS kent kwetsbaarheden net als welk besturingssysteem dan ook. Versie 6 van iOS bevatte royaal meer dan 100 reparaties voor allerlei beveiligingsfoutjes. Maar iOS 5 was al lastig voor belagers om in te breken, en iOS zowel als Apples meest recente processors (de A6- en A6X-chips) voegen steeds meer veiligheidspantsers toe. De beste indicator van de veiligheid van iOS is de beschikbaarheid van jailbreaks, omdat technisch gesproken elke jailbreak het resultaat is van het uitbuiten van een beveiligingslek. Tot de dag van vandaag is er nog geen jailbreak beschikbaar voor iOS 6 op de iPhone 5 of de vierdegeneratie-iPad (die gebruik maken van de A6- en A6X-chips), en slechts beperkte jailbreaks (middels "tethering") voor de iPhone 4S, iPad 2 en derdegeneratie-iPad (die de A5-processor gebruiken).

Nóg een sterke aanwijzing dat iOS goed beveiligd is: bedrijven voor digitaal forensisch onderzoek, die software maken voor justitie waarmee gegevens uit mobiele telefoons en computers kunnen worden gehaald, zijn er tot nog toe niet in geslaagd de data te ontsleutelen die beveiligd waren door het hoogste versleutelniveau van het iOS, zoals dat standaard staat ingesteld (van e-mail en verwante apps), mits je tenminste een goed wachtwoord hebt ingesteld.

Het iOS is een zeer restrictief systeem dat uitsluitend apps toelaat uit de App Store, waarbij applicaties verregaand van elkaar worden afgeschermd ("zandbakken"), waarbij gemeenschappelijke gegevensopslag zo goed als uitgesloten is, waarbij alle apps een digitale handtekening krijgen om het hacken ervan te beperken, en waarbij applicaties in de achtergrond niet toegestaan zijn. Al deze restricties komen boven op een gepantserd platform dat gebruikmaakt van alle beveiligingsmogelijkheden die in de hardware ingebouwd zitten.

De belangrijkste beveiligingsverbeteringen in iOS 6 waren de toevoeging van ASLR van de kernel-code en andere trucs ter bescherming van het geheugen, vergelijkbaar met die in OS X. Dat is niet zo verwonderlijk omdat de twee besturingssystemen nog veel van hun basiscode gemeenschappelijk hebben. Apple staat niet meer toe dat de unieke apparaat-identificatiecode (UDID) beschikbaar is voor andere apps en beperkt daarmee de mogelijkheid voor onafhankelijke ontwikkelaars om de locatie van de gebruiker te volgen. Bovendien moeten gebruikers nu expliciet toegang gunnen, aan elke app apart, tot gegevens over locaties, contactpersonen, agenda-afspraken en foto's. Deze toestemming kan op elk moment worden ingetrokken via de app Instellingen. Apple heeft hiertoe besloten in reactie op grote aantallen meldingen van misbruik door sommige app-ontwikkelaars die toegang zochten tot privégegevens, die voor hun apps technisch gesproken niet nodig waren.

Apple heeft daarnaast een aantal extra mogelijkheden toegevoegd om bedrijven te steunen het iOS in gebruik te laten nemen, zoals 'global proxy setting' om internetverbindingen te kunnen beheren, het blokkeren van iMessage, Passbook, het Game Center, het delen van Photo stream en de iBookstore. Naast de al bestaande beperkingen van apps en gebruiksmogelijkheden zijn daar ook maatregelen zoals configuratie-profielen met tijdslot en een beter beheer van certificaten en gebruikersprofielen. Ik besteed nogal wat tijd aan gesprekken met bedrijven over de beveiliging van iOS, en hun belangrijkste zorg betreft het bieden van ondersteuning aan de eigen digitale apparaten van de werknemers zonder de gegevens van de onderneming in gevaar te brengen, en niet zozeer malware of andere inbreuken van buitenaf.

Hoe sterk de beveiliging van iOS ook is, wij weten dat die niet perfect is. Kwetsbare plekken worden ontdekt, nieuwe jailbreaks worden gecreëerd, en er gaan geruchten in de beveiligingswereld dat sommige regeringen honderdduizenden dollars betalen voor een enkele exploit waarmee zij in staat zijn op afstand iPhones en iPads te hacken. Krachtige versleuteling (Data Protection genoemd) dekt standaard slechts e-mailberichten en bijlagen en andere apps die gebruikmaken van de API. Dat stelt grote hoeveelheden gegevens mogelijk bloot aan ongewenste toegankelijkheid mocht je het apparaat verliezen. Daarnaast kunnen kortere wachtwoorden, zoals de standaard vier-cijferige pincode, toch nog met brute kracht worden gebroken.

Niets hiervan zou overigens een zorg hoeven te zijn voor die gemiddelde gebruiker, die niet een vijandige regering tegenover zich heeft (hetgeen, toegegeven, wel zo is in sommige delen van de wereld). Exploits vanuit overheden zijn zeldzaam, kostbaar en niet besteed aan de gemiddelde gebruiker. Als je een iOS-apparaat verliest, is de kans dat de vinder zal proberen je gegevens te stelen klein: hij of zij is veel meer geïnteresseerd in het verkopen van je apparaat. Als je je zorgen maakt over de overheid of justitie die naar je informatie loert, dan zullen een langer wachtwoord en apps met Data Protection waarschijnlijk genoeg zijn hun pogingen te doen stranden.

En wat is het dan met die "Grote Malware-epidemie voor mobiele apparaten", die elk jaar weer wordt voorspeld door allerlei publicaties en beveiligingsbedrijven? Het lijkt geen serieus probleem voor iOS.

iCloud en de iTunes Store -- Apples online diensten (iCloud en de iTunes Store) bespreken is een stuk lastiger door het volledige gebrek aan transparantie vanuit Cupertino. Anders dan OS X en iOS worden beveiligings-updates afgehandeld op Apples servers zonder nadere berichtgeving. Apple geeft geen officiële verklaringen af over beveiligingsaspecten van beide platformen en de weinige informatie die beschikbaar is, is weinig meer dan marketing-uitingen. Binnen deze beperkingen is dit wat we ervan kunnen opmaken.

Apple verklaart dat alle iCloud-communicatie versleuteld is en alle gegevens versleuteld opgeslagen zijn op hun servers uitgezonderd Mail en Notities die alleen op het netwerk versleuteld zijn (gegevens versleuteld opslaan is zeldzaam bij online maildiensten). Deze gegevens zijn beveiligd met sleutels die Apple beheert en dus kunnen Apple-medewerkers in theorie jouw gegevens inzien. De makkelijkste manier om vast te stellen of welke online dienst dan ook jouw gegevens kan benaderen is te kijken of je deze gegevens kan benaderen via een webbrowser. Tenzij het bedrijf complexe systemen heeft ontwikkeld om binnen je browser gegevens te versleutelen en ontsleutelen (wat zeer uitzonderlijk is behalve bij wachtwoord-gerelateerde diensten zoals LastPass), betekent dit dat de webserver, en dus de medewerkers van het bedrijf, de gegevens kunnen benaderen.

Een belangrijk aspect aan iCloud-veiligheid is dat de back-ups van je iOS-apparaat in de Cloud potentieel toegankelijk zijn voor Apple, of voor iedereen met een bevelschrift of dagvaarding. Als je ooit hersteld hebt van iCloud heb je waarschijnlijk gemerkt dat je de meeste van je gebruikersnamen en wachtwoorden hebt moeten ingeven, wat je niet hoeft te doen als je herstelt van een lokale en versleutelde back-up. Dat is omdat Apple de sleutelhanger verwijdert van een niet-versleutelde back-up, ongeacht of die lokaal is of van iCloud.

iCloud-gegevens worden niet versleuteld opgeslagen op je Macs of iOS-apparaten, tenzij je een of andere aanvullende versleuteling aanzet. De netwerkverbindingen naar Apple zijn versleuteld en de gegevens zijn versleuteld op Apples servers, maar ze zijn benaderbaar door Apple.

Apples beveilingsgids voor iOS zegt dat zowel Berichten als FaceTime "client-to-client"-versleuteling ondersteunt. In de meest gebruikelijke interpretatie betekent dit dat jouw berichten versleuteld zijn, zelfs voor Apple. Maar aangezien Apple de versleutelingscertificaten en -sleutels beheert, is er altijd een mogelijkheid dat een Apple-medewerker een "Man in the Middle"-aanval uitvoert om in je gegevens te snuffelen. Ik denk dat, hoewel Apple het wel kan, dit in het slechtste geval alleen toegankelijk zal zijn vóór en toegepast dóór wetshandhavers zoals elke andere afluisteroperatie en we hebben geen idee of dat al ooit gebeurd is.

Er is niet veel meer te zeggen over iCloud. Apple praat niet over beveiligingsincidenten, maar ik weet ook niet van enig incident dat in de openbaarheid gekomen is. Apple praat ook niet over iCloud-beveiligingsmaatregelen, zoals of het bedrijf toegang tot jouw gegevens door medewerkers beperkt. Dus hebben we geen idee hoe goed of slecht die praktijken zijn. Positief is dat, hoewel Apples privacybeleid het bedrijf op papier toelaat jouw privégegevens in te zien of te delen, we geen aanwijzingen hebben dat Apple jouw gegevens exploreert voor andere doeleinden, zoals Google, Facebook en andere door adverteerders ondersteunde diensten wel doen.

De iTunes Store en iTunes in de Cloud passen ook versleutelde communicatie toe, maar verwerken duidelijk minder gevoelige informatie. De belangrijkste veiligheidskwestie hierbij is de creditcard-informatie en er zijn meldingen van illegale aankopen, "phishing"-aanvallen en andere financiële criminaliteit geassocieerd met iTunes Store (inclusief de App Store en Mac App Store) -accounts. Eerder dit jaar voerde Apple verbeterde beveiligingsmaatregelen in, waaronder het verzenden van een e-mail als er aankopen van nieuwe apparaten plaatsgevonden hebben, mededelingen via e-mail bij wijzigingen van je account en de eis minstens eenmaal per jaar je account te controleren. Verder onderzoekt Apple wel degelijk jouw iTunes-gebruik voor Genius en kwalificaties, maar nogmaals, we geloven niet dat gebruiker-specifieke gegevens ooit gedeeld of gebruikt zijn voor advertenties.

Het is lastig te weten wat er echt gebeurt omdat Apple geen mededelingen doet over iTunes Store-aanvallen en omdat er regelmatig een duidelijk gebrek is aan consistentie die zou kunnen bijdragen aan het vinden van de oorzaak van het probleem. Zelfs als er een probleem of gebrek is, zouden we het echt niet weten.

Betreurenswaardig is dat stilte angst kweekt als het gaat over beveiligingsincidenten. Als incidenten genoeg bekendheid krijgen zullen gebruikers zich terecht zorgen gaan maken en naar Apple kijken voor antwoorden. Maar dit is een les die Apple zelf zal leren en op zijn eigen manier zal toepassen. Hoewel ik nooit verwacht dat Apple zo snel en open zal reageren als een bedrijf als Microsoft dat doet, zie ik de eerste tekenen dat Apple beveiligingscommunicatie serieuzer neemt.

Vier gebeurtenissen in de afgelopen twee jaar laten deze geleidelijke verandering zien. Tijdens het ontwikkelen van Lion nodigde Apple een aantal beveiligingsonderzoekers uit gratis deel te nemen aan de bèta-testen, in plaats van te hopen dat zij uit zichzelf zouden gaan deelnemen aan Apples officiële ontwikkelaarsprogramma. Voor de uitgave van Mountain Lion, gaf Apple een vooraankondiging aan een beveiligingsonderzoeker (ja, aan mij) onder een NDA ["Non Disclosure Agreement" oftewel geheimhoudingsverklaring - nvdv] zodat de rest van de pers een beveiligingsexpert had om Gatekeeper mee te bespreken. Apple onthulde ook, voor de eerste keer, een gedetailleerde iOS-beveiligingsgids, die de interne werking van het besturingssysteem behandelt. Tenslotte bracht Apple op het beveiligingscongres Black Hat voor de allereerste keer een presentatie waar iOS-beveiliging besproken werd, echter zonder vragen te beantwoorden.

Cultuur is moeilijk te evalueren. Er zijn minder objectieve indicatoren dan bij het benchmarken van besturingssystemen of van een update van de hardware van apparatuur. En dit geldt des te meer waar een groot deel van de discussie plaatsvindt buiten het publieke discours, of zelfs onder embargo. Wat ik objectief wel kan benoemen: Apple voegt steeds meer beveiligingsfuncties toe, geeft beveiliging een steeds prominentere plek in zijn besturingssystemen, en antwoordt sneller en specifieker op beveiligingslekken. Op een subjectief niveau wordt het bedrijf nog steeds ervaren als geheimzinnig, al is het veel eerder geneigd te antwoorden en actief te communiceren dan vroeger.

Het is duidelijk dat Apple erkent dat beveiliging essentieel is voor duurzame groei van het bedrijf. Met dit oogmerk is het bedrijf niet alleen (op zijn eigen manier) communicatiever geworden, maar zijn ook lange termijn-investeringen gedaan in de beveiliging van het hele ecosysteem van Apple. Deze inspanningen hebben zich in 2012 uitbetaald, en zullen dat in de komende jaren waarschijnlijk blijven doen.

Lees reacties op dit artikel of plaats er een | Tweet dit artikel

TidBITS Volglijst: belangrijke software-updates, 7 januari 2013

Carbon Copy Cloner 3.5.2 -- Bombich Software heeft Carbon Copy Cloner 3.5.2 uitgegeven, dat voor OS X 10.8 Mountain Lion-gebruikers een verandering bevat in de ondersteuning van meldingen: Growl wordt vervangen door Berichtgeving. (Mike Bombich legt zijn redenen hervoor uit en biedt ook een manier om Growl-berichten te genereren voor of na het maken van ingeprogrammeerde reservekopieën.) De update verbetert het het omgaan met MacFUSE bestandssystemen, toont een "broodkruimel"-achtige weergave van het pad naar de bron- en doelmappen, verbetert hoe Carbon Copy Cloner voorkomt dat het systeem gaat slapen tijdens het maken van een reservekopie en verhelpt een probleem met de OS X 10.8.2 Supplemental Update dat het maken van reservekopieën tegenhield. Bovendien zijn de systeemeisen voor een externe Mac nu hetzelfde als voor de Mac waar Carbon Copy Cloner op draait. Dit betekent dat het maken van reservekopieën op een PowerPC-Mac niet meer werkt. ($ 39,95 nieuw, gratis update, 10,7 MB, toelichting)

Reacties - Carbon Copy Cloner 3.5.2

Airfoil 4.7.5 -- Rogue Amoeba heeft Airfoil 4.7.5 uitgebracht, dat zoekopdrachten beperkt tot je lokale netwerk om mogelijke problemen met Terug naar mijn Mac en iCloud te voorkomen. De update repareert ook een probleem met het openen van een DVD in Airfoil Video Player, voorkomt vastlopen als de Transmit-knop wordt ingedrukt op het moment dat er een output-scherm verdwijnt en biedt een paar kleinere verbeteringen voor Retina displays (een volledige Retina display-update komt er nog aan). ($ 25 nieuw met 20 procent korting voor TidBITS members, gratis update, 10,6 MB, toelichting)

Reacties - Airfoil 4.7.5

SpamSieve 2.9.6 -- C-Command Software komt met SpamSieve 2.9.6, dat een foutje repareert dat het filteren van spam in Postbox vertraagde onder OS X 10.8.2 Mountain Lion. De update begrijpt nu dat @icloud.com-, @me.com- en @mac.com-adressen gelijkwaardig zijn voor training in Apple Mail, en SpamSieve biedt nu ook aan om adressen van Microsoft Outlook direct in te laden in plaats van het minder betrouwbare Sync Services te gebruiken om die taak uit te voeren. In deze versie zijn ook de markeringen verwijderd van berichten die in Apple Mail als goed uit de training zijn gekomen, verbetert het verwerken van ongeldige gegevens van een mailprogramma en verbetert de samenwerking tussen SpamSieve en spam-boxen op een server om te voorkomen dat berichten die als spam uit de training zijn gekomen in de lokale spam-box terechtkomen. ($ 30 nieuw met 20 procent korting voor TidBITS-leden, gratis update, 10,4 MB, toelichting)

Reacties - SpamSieve 2.9.6

BusyCal 2.0.2 -- BusyMac heeft BusyCal 2.0.2 uitgebracht, een kleine update die korte metten maakt met een aantal bugs. De update herstelt onder andere een aantal niet nader gespecificeerde bugs in het synchroniseren met Google Calendar, een bug waardoor het niet mogelijk was om verlopen taken te tonen in de To-Do Lijst, communicatiebugs met Daylite en Zimbra CalDAV-servers, en een bug die optrad als een gebruiker in 24-uurs modus starttijden in de reeks 0001-0059 invoerde. Verder kun je nu een aantal maanden of weken tegelijk printen als je een zelf ingesteld aantal weken of dagen bekijkt. (Nieuw $ 49,99, maar op dit moment is er een aanbieding van $ 29,99 via de Mac App Store, update gratis, 8,3 MB, toelichting)

Reacties - BusyCal 2.0.2

Typinator 5.4 -- Met versie 5.4 van Typinator, het hulpprogramma voor automatische woordcompletering van Ergonis, kun je nu ook verzamelingen van afkortingen exporteren, via een tab-gescheiden tekstbestand dan wel een komma-gescheiden waardenbestand (CSV). Ook is het importeren vanuit TextExpander verbeterd, zoals op het gebied van tijd/datum-berekeningen, speciale toetsen en invoervelden, is er nu geen vertraging meer als je het Typinator-venster voor de eerste keer opent, is een probleem met Default Folder X verholpen en is de compatibiliteit met Photoshop CS6-droplets verbeterd (Nieuw $ 24,99 met een korting van 25% voor TidBITS-leden, update gratis, 5,0 MB, toelichting)

Reacties - Typinator 5.4

BBEdit 10.5.1 -- Bare Bones Software heeft BBEdit 10.5.1 vrijgegeven. Versie 10.5.1 is een onderhoudsversie en bevat alleen reparaties van bugs in de recent verschenen versie 10.5 (zie "BBEdit 10.5 komt met Versies en brengt websites samen in projecten", 4 december 2012). De forse lijst met doodgedrukte bugs in de humoristisch getoonzette toelichting bevat verbeteringen zoals het Markup-menu, waar de commando's H1 tot en met H6 nu de juiste kopregels genereren, het niet langer herinstalleren van de commandoregel-gereedschappen als die al in de juiste versie aanwezig zijn, en het gedrag van het clippings-systeem dat nu niet meer tot crashes bij opstarten leidt. Regelafstanden bij het uitprinten zijn nu correct, en er is een bug in het Markup Builder-paneel hersteld waardoor het niet mogelijk was om attributen van een bestaande markup te verwijderen. (Nieuw $ 49,99 via Bare Bones of via de Mac App Store, update gratis, upgrade van versies eerder dan versie 10 $ 39,99, 12,6 MB)

Reacties - BBEdit 10.5.1

- Doorzoek alle artikelen in het TidBITS tekstarchief.

- Voor algemene informatie, bezoek de TidBITS website.

- Neem met ons contact op via e-mail.

- Abonneren/opzeggen, via de TidBITS abonnementenpagina.

Vorige aflevering | Search TidBITS | Volgende aflevering

TidBITS English | TidBITS Nederlands