#1692: Bescherming voor gestolen apparaat, AI-stem scams, Apple en de DMA in de EU, 40ste verjaardag van de Mac

Het grote nieuws van dit moment is de bittere reactie van Apple aangaande hoe het bedrijf om zal gaan met de Digital Markets Act van de Europese unie. Josh Centers is even terug met een analyse van de reactie. Aan de praktische kant deelt Adam Engst een uitleg over de nieuwe functie 'Bescherming voor gestolen apparaat' van iOS 17.3, hoe je het aan zet en wie dat misschien liever niet wil. Glenn Fleishman herinnert ons aan het toenemen van telefoonscams op basis van AI en hoe je ervoor kunt zorgen dat je familie daar niet ten prooi aan valt. Als laatste hebben we een bijdrage van sites met zoete herinneringen aan de geschiedenis van Apple, want de Mac is vorige week 40 geworden. Belangrijke nieuwe versies van Mac-apps deze week zijn 1Password 8.10.24, BusyCal 2024.1.1 en BusyContacts 2024.1.1, Fantastical 3.8.10 en Cardhop 2.2.15, Hazel 5.3.2 en Zoom 5.17.5.

- Bescherming voor gestolen apparaat aanzetten in iOS 17.3

- AI-stemimitatie en vergelijkbare oplichting vermijden

- De EU-strijdkrachten openen de ommuurde tuin van Apple

- Volglijst: Mac app-updates

- ExtraBITS

De Nederlandse editie van TidBITS is een letterlijke vertaling van de oorspronkelijke Engelse versie. Daarom is het mogelijk dat een deel van de inhoud niet geldt in bepaalde landen buiten de VS.

Dit nummer werd uit het Engels vertaald door:

• Dirk Paul Flach

• Johan Olie

• Joek Roex

• Henk Verhaar

• Nico Seine

• Jos van den Berg

• Paul Bánsági

• Thierry Kumps

Verder werkten mee:

• Coördinatie: Renate Wesselingh

• Montage: Elmar Düren

• Eindredactie: Renate Wesselingh, Sander Lam & Elmar Düren

Hoe je ons kunt bereiken kun je lezen op <de contactpagina>

Bescherming voor gestolen apparaat aanzetten in iOS 17.3

[vertaling: DPF, JO]

Zoals beloofd heeft Apple de nieuwe technologie Bescherming voor gestolen apparaat in het net uitgekomen iOS 17.3 ingebouwd. De technologie biedt optionele bescherming tegen een zorgwekkende vorm van criminaliteit, waarover Joanna Stern en Nicole Nguyen eerder schreven in de Wall Street Journal in een handvol artikelen begeleid door video's (zie onze serie “iPhone Passcode Thefts”).

In het kort: een dief ziet je toegangscode voor je iPhone door over je schouder mee te kijken of te filmen, en steelt vervolgens je iPhone. In een aantal gevallen werd een slachtover gedrogeerd of bedreigd om zo de toegangscode te krijgen. Snel daarna wordt je toegangscode gebruikt om het wachtwoord van je Apple ID te veranderen zodat je geen toegang meer hebt tot je account, en worden apps en gegevens op je iPhone gebruikt om geld te stelen, bestellingen te plaatsen of andere schade aan te richten.

Deze aanvallen werken omdat Apple het makkelijk had gemaakt om het wachtwoord van een Apple ID te resetten met alleen je toegangscode. Veel mensen vergeten het wachtwoord van hun Apple ID, dus het leek Apple handig om wat veiligheid in te ruilen voor gebruikersgemak om zonder een vergeten wachtwoord verder te kunnen. Bijkomend voordeel is dat de helpdesk van Apple zonder twijfel ook minder verzoeken te verwerken kreeg. Helaas vinden criminelen een opening of achterdeurtje op den duur altijd.

Gelukkig laat Apple ons nu die achterdeur sluiten met Bescherming voor gestolen apparaat. Het is alleen beschikbaar voor de iPhone, niet voor de iPad of Mac. Apple legt natuurlijk niet uit waarom, maar er zijn twee mogelijkheden voor de iPad. Apple is misschien van plan om deze mogelijkheid in een toekomstige versie van iPadOS toe te voegen - wel vaker komt de iPad wat later bij Apple - of men vindt dat het risico van een aanval met een iPad kleiner is. (Veel van de gevallen van diefstal van een toegangscode vonden plaats in cafés waarbij de slachtoffers niet goed opletten - misschien door het gebruik van alcohol.) Macs hebben een nog kleiner risico, omdat het moeilijker is om een wachtwoord te achterhalen op deze apparaten.

Details van Bescherming voor gestolen apparaat

Dit is wat er gebeurt als je Bescherming voor gestolen apparaat aan zet. Alles werkt als voorheen als je op een bekende plek bent - je huis, je werk of waar je je iPhone maar regelmatig gebruikt. Voor dat laatste gebruikt de iPhone het systeem Belangrijke locaties. Je kunt daar nog steeds zonder nieuwe vereisten het wachtwoord van je Apple ID veranderen, Zoek mijn uitschakelen, wachtwoorden in Sleutelhanger bekijken en meer.

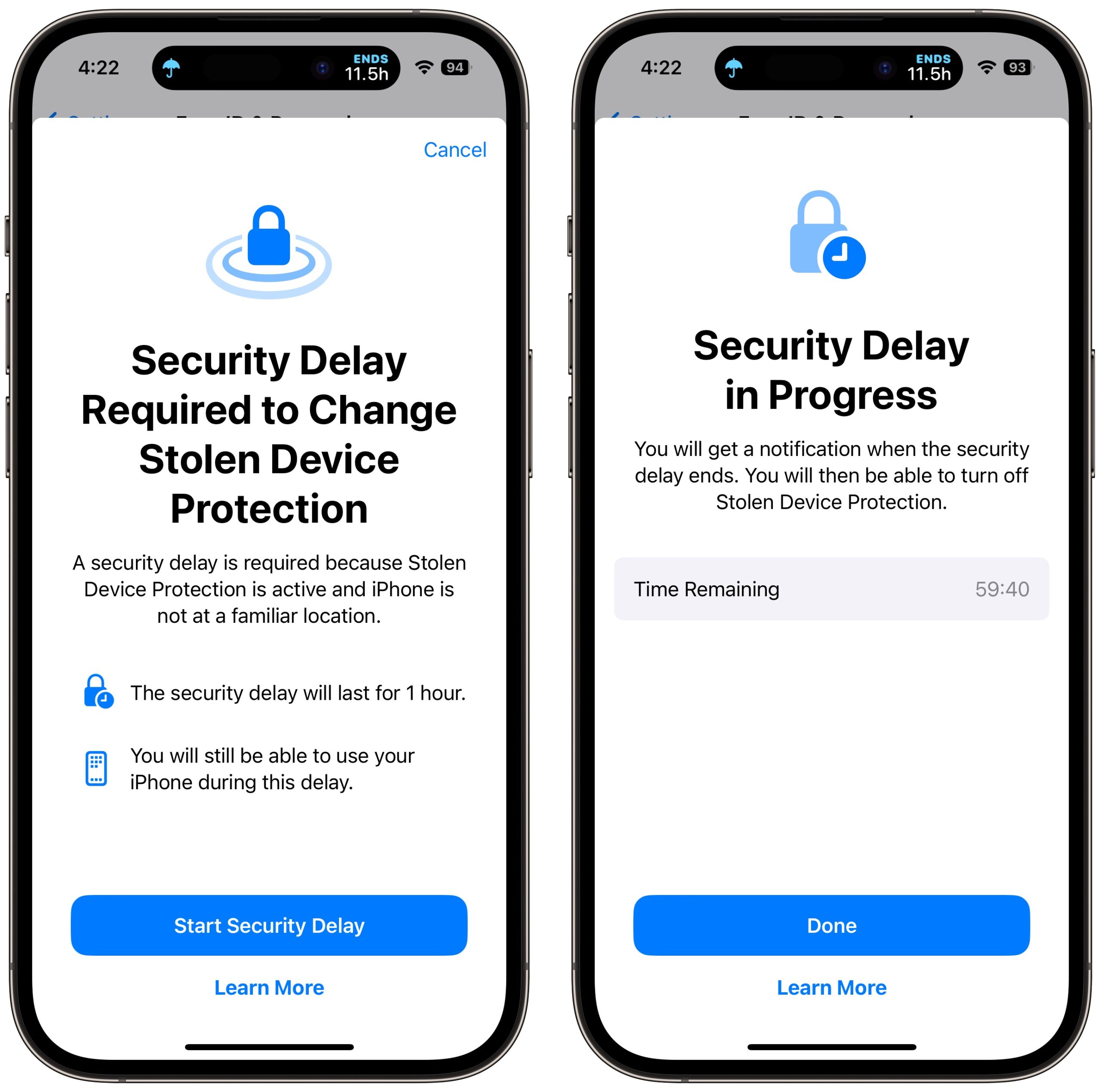

Wanneer je echter op een ongebruikelijke plek bent, vereisen kritische veranderingen aan je account of apparaat Face ID of Touch ID en is er geen alternatief met je toegangscode. De belangrijkste veiligheidsacties vereisen ook een vertraging van een uur - die met een timer getoond wordt - voordat je een tweede biometrische verificatie doet. Hierdoor wordt de kans verkleind dat een aanvaller je zal dwingen om Face ID of Touch ID uit te voeren onder bedreiging van geweld.

Apple zegt dat je Face ID of Touch ID op een ongebruikelijke locatie moet gebruiken om:

- Wachtwoorden te gebruiken die opgeslagen zijn in Sleutelhanger

- Betalingsmethodes die gebruikt worden in Safari (en die automatisch ingevuld worden)

- De Verloren-modus uit te schakelen

- Alle inhoud en instellingen te verwijderen

- Een nieuwe Apple Card aan te vragen

- Het virtuele nummer van een Apple Card te bekijken

- Bepaalde acties te doen met Apple Cash and Savings in Wallet (bijvoorbeeld geld overmaken)

- Je iPhone gebruiken om een nieuw apparaat in te stellen

Je kunt nog steeds de toegangscode gebruiken voor aankopen met Apple Pay, wat nog steeds een klein risico is. Apple vond waarschijnlijk dat het te hinderlijk is om, als Face ID of Touch ID niet werkt terwijl je probeert om iets te betalen in een winkel, niet terug te kunnen vallen op een toegangscode.

Je kan Belangrijke locaties, waarmee je kunt terugvallen op de toegangscode als de biometrische authenticatie mislukt, ook uitschakelen, maar het enige dat dat doet is dat je niet langer op vertrouwde locaties zonder een biometrische check kunt. Bescherming voor gestolen apparaat blijft gewoon werken, ook als Belangrijke locaties uitgeschakeld is (al zegt Apple dat het inschakelen van Belangrijke locaties een voorwaarde voor de functie is: dat lijkt niet te kloppen).

Apple heeft een lijst van acties die de veiligheidstermijn van een uur en de tweede biometrische authenticatie vereisen. Dat zijn onder andere:

- Je Apple ID-wachtwoord veranderen (Apple wijst erop dat daarna ook de locatie van je apparaten op iCloud.com een tijdje niet beschikbaar is).

- Uitloggen uit je Apple ID

- De beveiligingsinstellingen van je Apple ID-account aanpassen (Bijvoorbeeld als je een vertrouwd apparaat toevoegt of verwijdert, of als je een Herstelcode of Accountherstelcontact verwijdert)

- Face ID of Touch ID in- of uitschakelen

- De toegangscode van je iPhone wijzigen

- Herstellen van alle instellingen

- Zoek mijn uitschakelen

- De Bescherming voor gestolen apparaat-functie uitschakelen

De veiligheidstermijn kan eerder eindigen dan het standaard-uur, als je iPhone detecteert dat je op een vertrouwde locatie bent aangekomen. In andere woorden: je kunt het proces versnellen door naar huis te gaan.

Het gegeven dat het uitschakelen van de Bescherming voor gestolen apparaat-functie zelf ook leidt tot de verplichte veiligheidstermijn en een biometrische authenticatie, betekent dat je de functie op tijd moet uitschakelen vóórdat je je iPhone verkoopt, weggeeft of inruilt voor een nieuwe. Als je er zelf niet meer bij kunt, is er niemand die de functie nog kan uitschakelen.

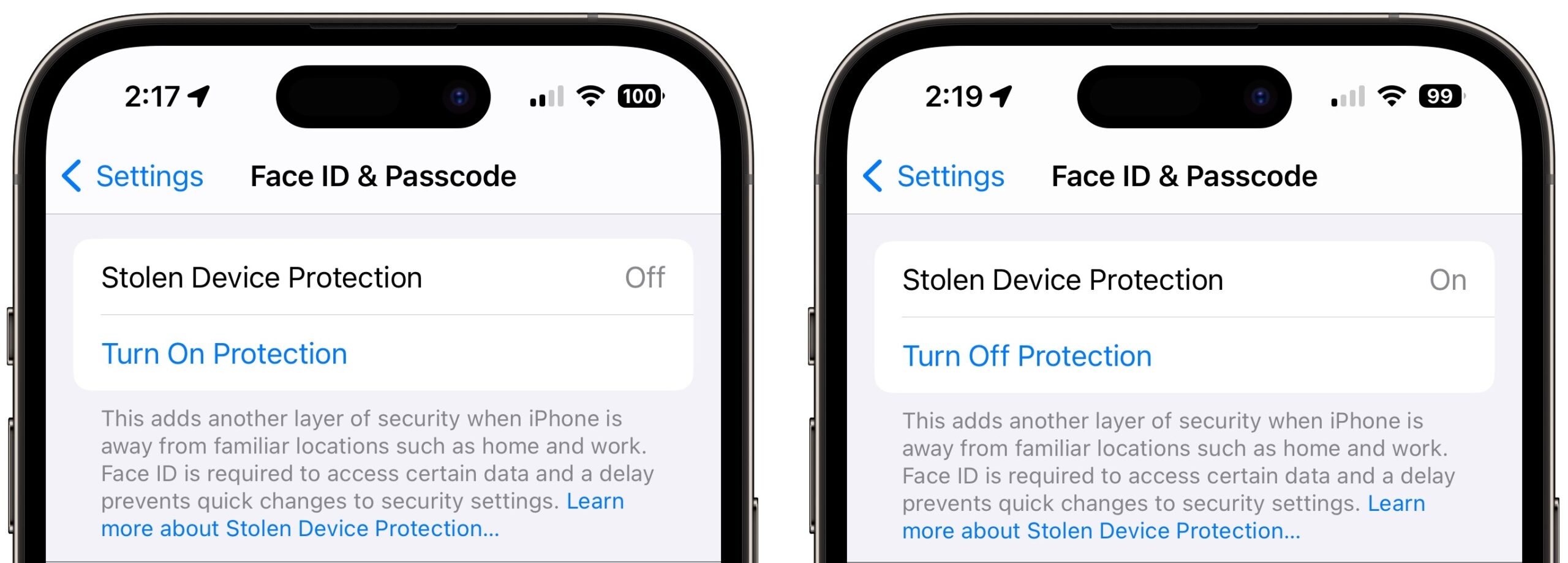

Bescherming voor gestolen apparaat aanzetten

Inschakelen van Bescherming voor gestolen apparaat is simpel, en ik raad iedereen die werkt met Face ID of Touch ID aan om dit te doen. Ga naar Instellingen > Face ID en toegangscode. Voor daar je toegangscode in. Tik vervolgens op Bescherming voor gestolen apparaat en activeer daar de knop met dezelfde naam. (Als deze al actief is kan je erop tikken om de extra bescherming weer uit te schakelen).

Om Bescherming voor gestolen apparaat te kunnen gebruiken moet je aan enkele voorwaarden voldoen. Apple zegt dit:

- Je moet twee-factor authenticatie voor je Apple ID al ingeschakeld hebben (iets dat tegenwoordig vrijwel iedereen heeft)

- Je moet voor je iPhone een toegangscode ingesteld hebben

- Face ID of Touch ID moet aan zijn

- Zoek mijn-functie moet actief zijn

- Zet Belangrijke locaties aan. (Ga naar Instellingen > Privacy en beveiliging > Locatievoorzieningen > Systeem > Belangrijke locaties) - ook al lijkt het alsof dat toch niet noodzakelijk is

Bot gezegd: ik ken überhaupt geen goede redenen waarom je al deze functies niet ingeschakeld zou hebben! Met één uitzondering verbeteren deze functies allemaal jouw veiligheid, zonder enig nadeel wat privacy betreft, zeker door Apple's zorgvuldig ontworpen end-to-end versleuteling. En vooral Apple's biometrische authenticatiesysteem: wie gelooft dat dit op welke manier dan ook minder veilig of privé zou zijn dan een toegangscode heeft echt ongelijk en brengt zichzelf in gevaar.

De uitzondering die ik hierboven bedoel is de functie Belangrijke locaties, omdat hiermee iedereen met jouw toegangscode ook toegang krijgt tot jouw recent bezochte vertrouwde locaties. Dit maakt het in principe mogelijk - al is het niet eenvoudig - dat een dief die je toegangscode kent, je telefoon steelt en vervolgens één van die locaties bezoekt om daar de functie Bescherming voor gestolen apparaat uit te zetten. Het is overigens waarschijnlijk dat je door het hele beveiligingsverhaal wel meer tijd hebt gewonnen om je telefoon van afstand te blokkeren.

Bij sommige mensen werkt biometrische authenticatie minder goed, en dat geldt nog wat sterker voor Touch ID dan voor Face ID. Dat het niet voor iedere iPhone-gebruiker mogelijk is om te kunnen vertrouwen op biometrische authenticatie, is voor Apple aanleiding geweest om gebruik van de functie Bescherming voor gestolen apparaat optioneel te maken. Als jij een van die mensen bent, dan zou de Bescherming voor gestolen apparaat een probleem opleveren, omdat juist de biometrische check een vereiste is als je niet op &eacut;én van je vertrouwde locaties bent. Stel dat je een weekend weg bent dan zou de functie Bescherming voor gestolen apparaat in combinatie met de onmogelijkheid om biometrische check succesvol uit te voeren ervoor zorgen dat je bijvoorbeeld je wachtwoorden in jouw iPhone's Sleutelhanger niet kunt gebruiken.

Ik heb Bescherming voor gestolen apparaat aangezet, en het systeem geactiveerd door eerst Belangrijke locaties uit te schakelen, en vervolgens een serie beveiligingsinstellingen proberen uit te schakelen. Ik kreeg iedere keer een waarschuwingsmelding en een uur uitstel voordat ik verder kon. Toen ik mijn telefoon uitzette en weer aan, was de timer van een uur wel even gepauzeerd, maar vervolgens moest ik hem opnieuw activeren. Toen dat uur eindelijk afgelopen was - en een uur is heel lang als je iets aan het testen bent - gaf iOS een melding over de verstreken beveiligingstermijn. Pas toen kon ik opnieuw authenticeren en wel de beveiligingen uitschakelen die eerder niet veranderd konden worden.

Ik wil eindigen met een laatste advies. Natuurlijk zal het in de werkelijke (onder)wereld een tijd duren voordat het bij iedereen doordringt dat diefstal van iemands iPhone-toegangscode niet meer werkt, en natuurlijk zal het wel blijven werken bij mensen die de stap naar update 17.3 niet maakten of Bescherming voor gestolen apparaat niet aangezet hebben. Toch blijft het beste dat je kunt doen om mogelijke iPhone-dieven te ontmoedigen, zelfs al kunnen ze je digitale leven niet ruïneren, wat ik hier al heel lang roep: Voer de toegangscode van je iPhone nooit in het openbaar in!

AI-stemimitatie en vergelijkbare oplichting vermijden

[vertaling: JR, HV]

AI-stemimitatie geeft een nieuwe draai aan oude zwendelpraktijken en jij en je familie zullen je hierop voor moeten bereiden. Een gewaarschuwd mens telt voor twee wanneer criminelen stukjes online-audio bemachtigen en steeds makkelijker verkrijgbare gereedschappen gebruiken om een voldoende overtuigende AI-stem te creëren, ondersteund door beweringen dat ze een slechte telefoonverbinding hebben.

Ik raad je aan om, in ieder geval met je familieleden, hierover gesprekken te voeren, maar wellicht ook binnen je bedrijf of sociale groepen, zodat iedereen zich van het bestaan van dit soort frauduleuze praktijken bewust is. De beste verdediging zit in een gedeeld, geheim wachtwoord of andere informatie die alleen jij en de vermeende beller kennen.

Hoe de oplichterij werkt

Het soort fraude dat geassocieerd wordt met AI-stemimitatie wordt doorgaans de "grootouderzwendel" genoemd. Het werkt als volgt: de telefoon gaat bij een grootouder thuis, meestal ’s ochtens vroeg of ’s avonds laat. Ze nemen op en het blijkt een van hun kleinkinderen te zijn die zeggen dat ze een ongeluk hebben gehad, gearresteerd of beroofd zijn. Ze hebben snel geld nodig. De verbinding laat vaak te wensen over en het kleinkind verkeerd in moeilijkheden.

“Ben jij het echt, Paolo? Je klinkt zo vreemd.”

“Ja, oma, ik ben het. Ik ben op die reis naar Mexico waar ik je over verteld heb en dieven hebben mijn portemonnee en telefoon gestolen! Kun je me wat geld overmaken zodat ik een nieuwe telefoon kan kopen?”

De grootouder springt te hulp en rent naar een Walmart of Western Union, of gaat zelfs geld opnemen bij een bank en geeft het vervolgens aan een “koerier” die aan huis komt. Zo verdwijnt hun geld naar een oplichter.

Volgens de FBI werd deze scam voor het eerst in 2008 aangetroffen, waarschijnlijk door de samenloop van een aantal omstandigheden: goedkoop bellen van waar dan ook, het gemak waarmee geld wereldwijd meteen overgemaakt kan worden en sociale media die het voor criminelen makkelijker maken feiten over iemands leven te vinden om zo aannemelijke beweringen te kunnen doen.

Natuurlijk gaat het in deze scam niet altijd over grootouders en ik wil ook niet suggereren dat oudere mensen gemakkelijker voor de gek te houden zijn. Fraudeurs richten zich ook op kinderen, ouders, verre verwanten, vrienden, buren en colega’s. Soms beweert de beller een politieagent, dokter of, ironisch genoeg, een FBI-agent te zijn.

Het belangrijkste onderdeel van de zwendel is dat een naast familielid, vriend of collega dringend hulp nodig heeft. De veronderstelde urgentie en het mogelijke gevaar voor de vrijheid van de beller of diens vermogen om naar huis terug te keren, doet het normale kritische denkvermogen van de meeste mensen te niet. De fraudeurs bellen vaak ook midden in de nacht, wanneer we het minst alert zijn, of ze proberen te profiteren van de mentale achteruitgang of gehoorproblemen van oudere familieleden.

Juist het AI-aspect van de stemimitatie voegt een schokelement toe: wij zijn geen van allen voorbereid op een telefoontje van een geheel overtuigende versie van iemand die we goed kennen. En in de praktijk gebeurt het al. De FTC [Federal Trade Commission, Amerikaanse tegenhanger van de Autoriteit Consument en Markt, nvdv] heeft dit in maart 2023 al in een bericht benadrukt. Je kunt hier in het hele land nieuwsberichten over vinden, wat betekent dat het slechts een deel van een hele scamtaart is, zoals bijvoorbeeld in de the Washington Post over fraude in Canada, maart 2023; Good Morning America, juni 2023; New Mexico, september 2023; en San Diego, november 2023. Op de forums zijn er ook genoeg berichten te vinden, zoals op Reddit.

Zo zijn er vorig jaar diensten, met name ElevenLabs, verschenen die van redelijk kleine stukjes audio een geloofwaardige stemimitatie kunnen produceren. Na slechts een paar minuten audio-input komt de AI-stem griezelig dicht in de buurt van een echte stem. Het is niet duur om een stemkloon te genereren en veel diensten hebben weinig of geen beveiliging tegen misbruik, waarvan vrijwel direct een aantal gevallen opdoken. De FTC vraagt om voorstellen over hoe je frauduleuze stemklonen kunt herkennen en ontmoedigen.

Het is in bepaalde gevallen onduidelijk hoe fraudeurs een opname van iemands stem hebben kunnen bemachtigen. Als je podcaster bent of als je in YouTube- of TikTok-video’s verschijnt, is het natuurlijk duidelijk wat de bron is. Maar het is ook aannemelijk dat een generieke stem van de juiste leeftijd en met het juiste accent mensen op het verkeerde been kan zetten. Er is echter ook een uitschieter opgetreden: een beller, die alleen een AI kon zijn, probeerde een oma in Montreal op te lichten door Italiaanse bijnamen voor haar te gebruiken, zoals Nonna. Dat is griezelig en moet heel veel onderzoek hebben vereist voor het relatief kleine financiële voordeel dat het oplevert.

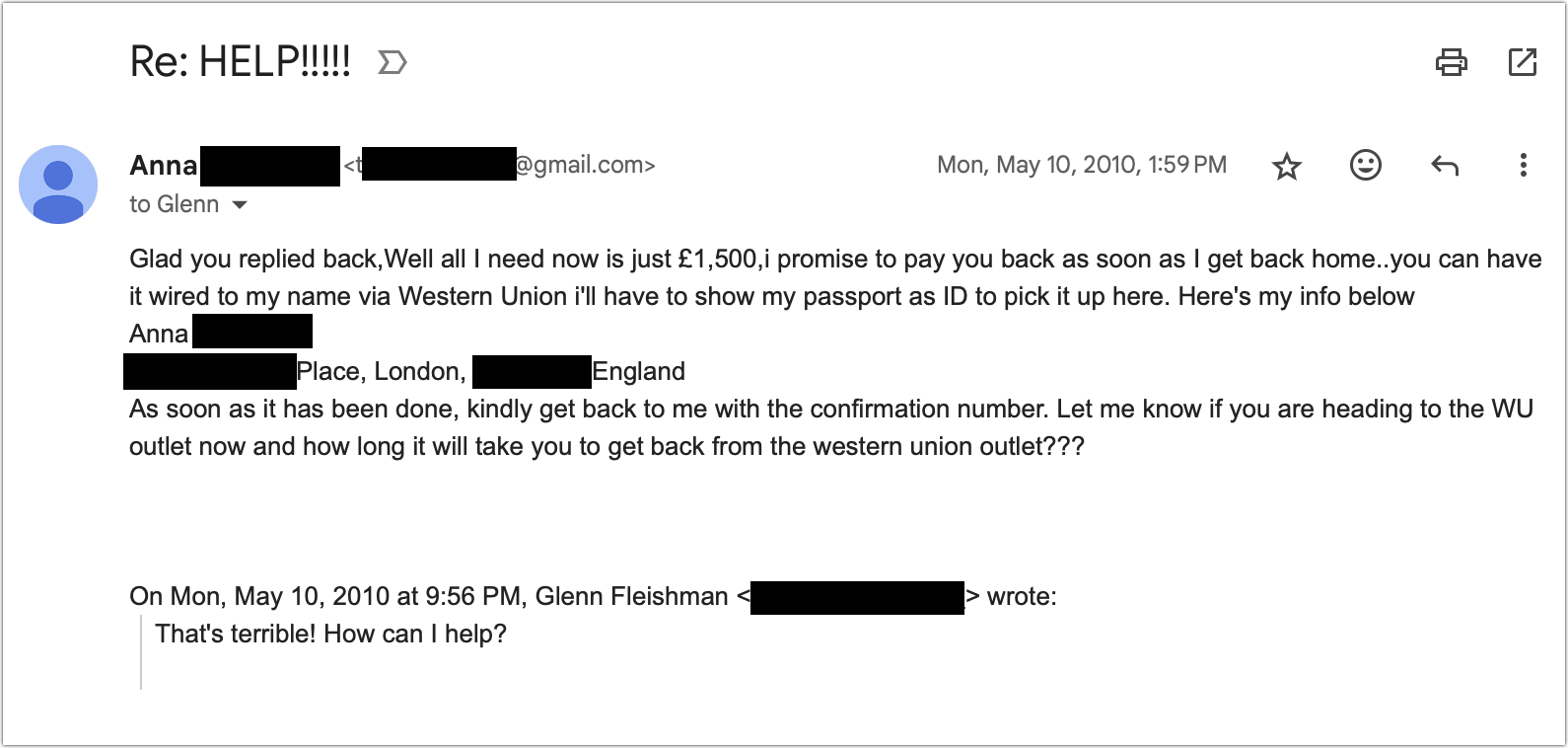

Deze oplichtingspraktijken worden ook verspreid via e-mail, hoewel ze in die vorm veelal minder overtuigend zijn omdat er minder urgentie van uit gaat, en omdat er toch vaak van alles aan mankeert op het vlak van stijl, spelling en andere aspecten van tekstbehandeling. In 2010 kreeg ik bijvoorbeeld deze e-mail van 'vriendin' Anna. De echte Anna was weliswaar iemand die ik kende en mocht, maar die zeker niet behoort tot de personen die mij zo maar zouden vragen om ze een groot bedrag te lenen; bovendien waren haar communicaties zorgvuldig en correct gesteld. De eerste e-mail die ik kreeg was kortaf; het antwoord dat ik kreeg zie je hieronder. Dat antwoord was bepaald niet overtuigend, maar dat was voordat we generatieve AI hadden om zulke berichten op te stellen.

De robots zijn uit op je geld

Je kunt de meeste van deze oplichtingspraktijken te slim af zijn met een gedeeld wachtwoord voor familie, vrienden, of collega's. Net als met de meeste aspecten van verificatie heb je hiervoor een out-of-band kanaal voor informatie nodig. Dat komt er op neer dat je een 'geheim' of details deelt via een kanaal dat niet hetzelfde is als dat wat je met die informatie wilt beveiligen. (We schrijven zo veel over het out-of-band onderwerp bij TidBITS dat we soms overwegen om een bandje met de naam “Out of Band” op te richten.)

Je groep van personen heeft een wachtwoord nodig voor situaties waarbij je de identiteit van individuele personen moet verifieren via de telefoon. Stel bijvoorbeeld dat je “raspberry beret” afspreekt. In het geval dat je een telefoontje krijgt van een naaste die in de problemen zou zijn kun je beginnen met, "je weet dat mensen soms op deze manier worden opgelicht; daar hebben we het over gehad - wat is het wachtwoord in dit soort gevallen?" Dat wachtwoord moet iets zijn dat herkenbaar en eenvoudig te onthouden is, maar geen relatie heeft tot je online persona. Bijvoorbeeld een typische familiegrap. Je hoeft niet heel strict te zijn op de exacte vorm - het gaat niet om de lanceercodes voor een atoombom.

Als degene die belt zich het wachtwoord niet kan herinneren moet je dieper graven; vraag naar privé-gegevens - iemand uit je directe omgeving zou die zonder meer moeten kunnen oplepelen. "Weet je nog wat oom Don zei?" "Nee, geen flauw idee." "Je hebt geen oom Don." (Als gevolg van dit artikel heeft mijn gezin nu een wachtwoord.)

Je kunt pogingen tot oplichting ook herkennen en bestrijden via deze eenvoudige tips:

- Probeer de beller aan het lijntje te houden (doe bijvoorbeeld alsof je nog niet wakker bent of in de war), en bel ondertussen het nummer van de persoon die je aan de lijn zou hebben, om een en ander te verifiëren.

- Zeg dat je terug zal bellen en bel het nummer van de betreffende persoon. Een oplichter zal waarschijnlijk beweren dat hun telefoon gestolen is of niet werkt. In veel van de gevallen die we hierboven aanhalen mislukte de poging tot oplichting omdat het beoogde slachtoffer een telefoontje pleegde of een SMS verstuurde.

- Vraag of de beller wil overstappen op een videogesprek, "zoals altijd". Op dit moment is AI nog niet goed genoeg om een live videopresentatie te creëren van een willekeurig persoon..

- Bel of SMS een bekende van jullie beiden die wellicht op de hoogte is van de verblijfplaats van de vermeende beller, als je die persoon niet meteen kunt bereiken.

- Bel een politiebureau in de plaats waar de persoon zegt vandaan te bellen.

Ik hoop dat alle TidBITS-lezers hier al van op de hoogte zijn: politie en advocaten vragen nooit om geld over te maken via Western Union, Walmart- of Amazon-cadeaukaarten, Bitcoin, of iets dergelijks. Ze staan ook niet op onmiddellijke betaling, ze uiten geen bedreigingen en ze vertellen je niet dat je vooral geen anderen moet bellen om de feiten te controleren. Hoewel dergelijke uitingen zelfs de meest goedgelovige persoon waakzaam zouden moeten maken, zijn dit uitzonderlijke omstandigheden en letten we derhalve soms niet heel goed op. Het is goed om je van te voren op dit soort zaken voor te bereiden, zodat je weet wat je moet doen om pogingen tot oplichting te voorkomen als je onder druk staat.

Ik zei al dat e-mail meestal veel minder overtuigend is - zie het voorbeeld van het gekaapte e-mailaccount en berichten van mijn vage kennis. Dus vroeg ik ChatGPT om een e-mail aan mijn oma op te stellen waarin ik haar vertel dat ik bestolen ben in Mexico en mijn camera's was kwijtgeraakt. De eerste poging was wel heel merkwaardig geformuleerd, dus vroeg ik om eenvoudiger, minder formeel taalgebruik. De tweede poging leverde een bericht op dat wellicht overtuigend zou kunnen zijn, zonder aperte signalen van oplichting:

Onderwerp: Oma, ik heb hulp nodig! Ben bestolen in Mexico 😟

Hee oma,

Ik hoop dat het goed met je gaat! Weet je wat? Ik ben op het moment in Mexico maar er is iets ernstigs gebeurd. Ik ben bestolen! Ze hebben mijn camera's en nog wat spullen meegenomen. Maar maak je geen zorgen, met mij is alles goed, ik ben alleen wat geschrokken.

Ik kan wel wat hulp gebruiken nu. Kunnen we het daar binnenkort over hebben?

Ik mis je en hoop je spoedig weer te zien!

[je naam,]

Nee, ChatGPT, nee! Generatieve AI-hulp is goed in het elimineren van het normaal weinig overtuigende taalgebruik, idioom en toon die je in de meeste 'grootouders oplichting'-pogingen ziet. Stel je een e-mailuitwisseling of live chat voor met iemand die klinkt als iemand die je kent en van wie je houdt, die je vertrouwt, of waar je mee samenwerkt en die veel basale vragen kan beantwoorden. Daarom moet je op je hoede zijn met een gedeeld wachtwoord, verificatie via een ander kanaal, of videochat.

De EU-strijdkrachten openen de ommuurde tuin van Apple

[vertaling: HV, NS, JWB, PAB, TK]

Apple heeft ongekende wijzigingen in de distributie van iOS-apps in de Europese Unie aangekondigd. In het kort komt het erop neer dat de App Store van Apple niet langer de enige bron van iOS-apps zal zijn, en Apple laat er geen misverstand over bestaan dat het bedrijf daar allesbehalve blij mee is.

Deze wijzigingen in Apples beleid zijn afgedwongen door de Digital Markets Act (DMA) van de Europese Commissie, die in 2022 door het Europese Parlement werd aangenomen. Onder de DMA wordt Apple gezien als een 'poortwachter' van 'primaire platformdiensten'. In die hoedanigheid kan Apple zijn gebruikers niet verbieden om zaken te doen met derden op dat platform, en Apple mag ook zijn eigen diensten niet bevoordelen.

Daar moet wel bij gezegd worden dat de DMA er is omdat de EU zijn kleine bedrijven en gebruikers wil beschermen tegen uitbuiting door gevestigde tech-reuzen die grote online platforms uitbaten. Of de voorwaarden van de DMA de beste manier zijn om dat te bewerkstelligen is onderwerp voor discussie, maar het staat buiten kijf dat sommige grote online platforms zich concurrentie-beperkend en monopolistich gedragen hebben, op manieren die gebruikers en kleine bedrijven hebben benadeeld.

Dit is een kort overzicht van wat iPhone-gebruikers in de EU kunnen verwachten in de aankomende versie 17.4 van iOS, verwacht in maart 2024:

- Alternatieve app-winkels: ontwikkelaars zullen de mogelijkheid krijgen om 'alternatieve app-winkels' op te richten en uit te baten. Maar noem ze vooral geen app stores! AltStore, een alternatief op de grijze markt, heeft plannen aangekondigd om een officiële versie in the EU te beginnen. En het zou ons niet verbazen als Apple-plaaggeest Epic Games zijn eigen store probeert te openen.

- Alternatieve betalingsproviders: ontwikkelaars zullen in-app aankopen kunnen aanbieden zonder via het systeem van Apple te gaan. Ze kunnen voor de betaling verwijzen naar hun eigen website of alternatieve betaalmethoden zoals PayPal ondersteunen.

- Browserkeuze: Safari zal niet langer de standaard webbrowser zijn. Na installatie van iOS 17.4 moeten gebruikers een standaardbrowser kiezen uit een lijst met opties.

- WebKit-vrije webbrowsers: Apple heeft lange tijd andere webbrowsers dan Safari toegestaan in de App Store en heeft het zelfs mogelijk gemaakt om er één als standaard in te stellen, maar het was een enigszins zinloze keuze omdat die browsers, zoals Chrome en Firefox, dezelfde rendering engine, WebKit, moesten gebruiken als Safari. Je gebruikte dus eigenlijk gewoon Safari met een andere skin. Google kan nu een EU-versie van Chrome leveren die zijn rendering engine Blink gebruikt, en Firefox kan een versie leveren met zijn engine Gecko.

- Contactloze betalingen zonder de app Wallet: ontwikkelaars krijgen rechtstreeks toegang tot de NFC-hardware van de iPhone om contactloze betalingen te doen zonder de app Wallet van Apple te hoeven gebruiken. Daarnaast zal Apple een "aanvraagformulier voor interoperabiliteit" beschikbaar stellen waarmee ontwikkelaars toegang tot andere hardware- en softwarefuncties kunnen aanvragen.

- Uitgebreide portabiliteit van gegevens: EU-gebruikers krijgen op de gegevens- en privacy-site van Apple meer mogelijkheden om hun App Store-gegevens in te zien en te exporteren naar geautoriseerde derde partijen.

Merk op dat deze wijzigingen het niet mogelijk maken om programma's die rechtstreeks van websites zijn gedownload, te sideloaden, zoals Mac-gebruikers al tientallen jaren gewend zijn. Elke app moet nog steeds worden gedownload van een app-marktplaats, of dat nu de App Store van Apple is of die van iemand anders. Die alternative app-marktplaatsen download je van het web: “Marktplaats-apps mogen alleen worden geïnstalleerd vanaf de website van de ontwikkelaar van de marktplaats”.

Zoals John Gruber van Daring Fireball opmerkt, komen veel van deze veranderingen, zoals alternatieve app-marktplaatsen en niet-WebKit-webbrowsers, alleen naar de iPhone en niet naar de iPad.

Apple protesteert

Als dit allemaal erg verwarrend lijkt, is dat op zijn minst gedeeltelijk opzettelijk van de kant van Apple. Het bedrijf benadrukte dat het alleen onder dwang aan de nieuwe EU-eisen voldoet.

De aankondiging van Apple is zo bitter dat we aannemen dat het pr-team tijdens het schrijven ervan in hele grapefruits beet. Het persbericht klaagt:

De nieuwe opties voor het verwerken van betalingen en het downloaden van apps op iOS openen nieuwe wegen voor malware, fraude en oplichting, illegale en schadelijke inhoud en andere privacy- en beveiligingsbedreigingen.

In de aankondiging wordt ook Apple Fellow Phil Schiller geciteerd, met zijn beste ‘teleurgestelde vader’-stem:

De veranderingen die we vandaag aankondigen voldoen aan de vereisten van de Digital Markets Act in de Europese Unie, en helpen tegelijkertijd om EU-gebruikers te beschermen tegen de onvermijdelijke toegenomen privacy- en beveiligingsbedreigingen die deze verordening met zich meebrengt. Onze prioriteit blijft het creëren van de best en veiligst mogelijke ervaring voor onze gebruikers in de EU en over de hele wereld.

Phil Schiller is niet boos op jou, EU. Hij is alleen… teleurgesteld.

Apple heeft jarenlang betoogd dat zijn hardhandige App Store-aanpak de enige manier was om hun platforms veilig te houden (terwijl het bedrijf zichzelf een mooi deel van de ontwikkelaarsinkomsten toebedeelde in ruil voor de ontwikkeling en het onderhoud van het platform). Maar zoals Rich Mogull terecht voorzag in “De koppigheid van Apples App Store is misschien wel het grootste beveiligingslek van iOS” (8 april 2022), werkte diezelfde hardhandige aanpak averechts en inspireerde die de EU om de ommuurde tuin van Apple met een koevoet tegemoet te treden.

Apple overdrijft misschien omwille van het effect, maar heeft geen ongelijk. Deze veranderingen zullen de platforms van Apple in de toekomst minder veilig maken. Het is gewoon een kwestie van in welke mate, en daarom neemt het bedrijf alle denkbare maatregelen om gebruikers te beschermen.

Hoe Apple van plan is gebruikers te beschermen

Dat apps buiten de ommuurde tuin van Apple gedistribueerd kunnen worden, betekent nog niet dat ze aan de controle van Apple ontsnappen.

iOS-apps die buiten de App Store worden verspreid, zullen door Apple van een notariële verklaring worden voorzien, net zoals apps in macOS van een notariële verklaring worden voorzien. Deze stap geeft Apple een hefboom om apps die zich misdragen te voorkomen of te verbieden. Er zijn echter een paar belangrijke verschillen.

- Terwijl macOS een manier biedt om de notarisatie te omzeilen zodat je elke app kunt installeren die je maar wilt, biedt Apple deze optie niet voor iOS.

- Notarisatie onder macOS gebeurt grotendeels automatisch, maar het iOS-proces omvat een zekere mate van menselijke controle.

Die menselijke controles "zorgen ervoor dat apps vrij zijn van bekende malware, virussen of andere bedreigingen voor de veiligheid, werken zoals beloofd, en gebruikers niet blootstellen aan flagrante fraude". Echter, volgens John Gruber, die meerdere briefings met Apple heeft gehad, zullen apps die via app-marktplaatsen worden gedistribueerd niet worden afgewezen op inhoud. Apple zal bijvoorbeeld nooit apps met een beoordeling voor volwassenen toestaan in de App Store, maar wel op app-marktplaatsen.

Naast een basis app-beoordeling zal iOS een app-installatieblad presenteren met basisinformatie over de app wanneer je een app installeert vanaf een app-marktplaats. Ook zal Apple op de achtergrond malwarescans uitvoeren wanneer dergelijke apps worden geïnstalleerd.

Verder zijn alternatieve app-marktplaatsen onderworpen aan strenge "voortdurende eisen". Niet iedereen kan zomaar een app-marktplaats openen. Ontwikkelaars hebben onder andere gezonde kredietfaciliteiten nodig:

Om voldoende financiële middelen te hebben om ondersteuning voor ontwikkelaars en klanten te garanderen, moeten ontwikkelaars van de marktplaats Apple een stand-by kredietbrief van een financiële instelling met een A-rating (of gelijkwaardig door S&P, Fitch of Moody's) van € 1,000.000 overleggen voordat ze het recht ontvangen. Dit krediet moet jaarlijks automatisch worden verlengd.

Natuurlijk prijst Apple deze vele beveiligingsmaatregelen aan met nog een andere bittere disclaimer:

Maar Apple heeft minder mogelijkheden om andere risico's aan te pakken, waaronder apps die oplichting, fraude en misbruik bevatten of die gebruikers blootstellen aan ongeoorloofde, aanstootgevende of schadelijke inhoud. Daarnaast kunnen apps die alternatieve browser-engines gebruiken (anders dan WebKit van Apple) de gebruikerservaring negatief beïnvloeden, met inbegrip van gevolgen voor de systeemprestaties en de levensduur van de batterij.

En ontwikkelaars hebben misschien een bittere pil te slikken als ze besluiten de nieuwe weg te accepteren die de EU voor hen heeft uitgestippeld.

Lastige vragen voor ontwikkelaars

Apple geeft ontwikkelaars twee keuzes die elkaar uitsluiten. Ze kunnen de blauwe pil slikken en de zaken grotendeels bij het oude laten. Ontwikkelaars distribueren hun apps alleen via de App Store, gebruiken Apple als betalingsverwerker, vertrouwen alleen op de rendering engine WebKit en betalen Apple een commissie van 30% of 15%.

Ontwikkelaars die voor de rode pil kiezen, gaan echter een heel nieuwe wereld van alternatieve app-marktplaatsen, betalingsverwerkers van derden en andere vrijheden tegemoet, maar ze worden ook geconfronteerd met een ingewikkelde nieuwe zakelijke realiteit. En er is geen weg terug:

Ontwikkelaars die op enig moment voor de nieuwe zakelijke voorwaarden kiezen, kunnen voor hun EU-apps niet meer terug naar de huidige zakelijke voorwaarden van Apple. Apple zal ontwikkelaars van tevoren op de hoogte blijven stellen van wijzigingen in de voorwaarden, zodat ze weloverwogen keuzes kunnen maken met betrekking tot hun toekomstige activiteiten.

Als ontwikkelaars voor de nieuwe zakelijke voorwaarden kiezen, kunnen ze hun apps in de App Store en op alternatieve app-marktplaatsen houden en lagere commissies van 10% of 17% betalen. Dat klinkt goed, maar het wordt ingewikkelder. Als ontwikkelaars ook de betalingsverwerker van Apple willen gebruiken, betalen ze een extra vergoeding van 3%. Als een app een hit is, met jaarlijks één miljoen of meer eerste installaties in de EU, betaalt de ontwikkelaar bovendien elke 12 maanden een Core Technology Fee van € 0,50 voor elke extra installatie per Apple-account (inclusief nieuwe downloads, her-downloads en updates). Gratis apps van non-profitorganisaties, academische instellingen en overheidsinstanties zijn vrijgesteld van deze vergoeding.

Volgens de nieuwe zakelijke voorwaarden kunnen ontwikkelaars er ook voor kiezen om volledig buiten de systemen van Apple in de EU te vallen en het bedrijf alleen de Core Technology Fee te betalen, maar dan staan ze er alleen voor wat betreft distributie, betalingen en andere verplichtingen die samenhangen met de EU-wetgeving.

Apple heeft een kostencalculator gemaakt om te helpen met het ingewikkelde rekenwerk, maar ontwikkelaars zijn misschien niet blij met de resultaten. Ontwikkelaar Nikita Bier heeft wat cijfers en schat dat sommige ontwikkelaars maar een klein deel van hun inkomsten houden of Apple zelfs geld schuldig zijn.

Regels voor gamestreaming en aanmelden met Apple versoepeld

Er zijn ook veranderingen voor iedereen buiten de EU.

Ten eerste staat Apple nu game-streamingapps in de App Store toe. Met diensten als Xbox Cloud Gaming en GeForce Now van Nvidia kun je hardware-intensieve games spelen zonder high-end hardware. De code van de game wordt verwerkt op een externe server en de video wordt naar je apparaat gestreamd. Deze stap betekent waarschijnlijk dat er binnenkort veel meer game-opties in de App Store te vinden zullen zijn. (Hopelijk komen sommige van deze diensten ook naar de Apple TV).

Ten tweede kunnen ontwikkelaars nu voor een extra in-app aankoop apps aanbieden met "mini-apps, mini-games, chatbots en plug-ins".

Ten derde: in het verleden moest een app die de optie bood om in te loggen met een Google-account of een andere authenticatieservice van derden ook de optie bieden om de service van Apple te gebruiken. Dat is technisch gezien niet langer het geval. Ontwikkelaars kunnen nu ook "aanmeldingsdiensten van derden of sociale aanmeldingsdiensten" aanbieden in hun apps zonder gedwongen te worden om de optie Aanmelden met Apple op te nemen, maar ze moeten in plaats daarvan "een gelijkwaardige privacy-gerichte aanmeldingsdienst" aanbieden. Dat kan voor veel ontwikkelaars een lastige horde zijn, dus het vorige beleid kan effectief blijven bestaan.

De EU als proefkonijn voor de App Store

Apple is maar al te duidelijk over de mate waarin ze denken dat deze eisen verkeerd zijn en de gebruikerservaring zullen schaden. Het bedrijf vreest waarschijnlijk, en terecht, dat andere rechtsgebieden over de hele wereld soortgelijke toegevingen zullen eisen. De infrastructuur is er immers al. Of, erger nog, andere landen zouden andere toegevingen kunnen eisen.

De EU heeft zichzelf tot proeftuin gemaakt voor dit soort overheidsingrijpen. Hoewel Apple met tegenzin meewerkt, hoopt het bedrijf duidelijk (en doet het zijn best om ervoor te zorgen) dat ontwikkelaars bij de status quo blijven. In de aankondiging van Apple wordt veel aandacht besteed aan alle mogelijke nadelen van deze veranderingen, zoals beveiligingsrisico's, fraude, aanstootgevende inhoud, verwarring bij gebruikers en een kortere levensduur van de batterij. En je kunt ervan op aan dat Apple er als de kippen bij zal zijn om op al deze fouten te wijzen en uit te leggen hoe ze hadden kunnen worden voorkomen als de EU Apples handen niet had gebonden.

Wij leggen uit wat je weten moet over Apple-technologie. |

Vorige aflevering | TidBITS Nederlands | Volgende aflevering